Serwer SoftEther VPN Server w instalacji i konfiguracji Windows. SoftEther VPN to zaawansowany wieloprotokołowy serwer VPN, a menedżer klienta VPN nie łączy się

Softether VPN Client Manager to program do zmiany adresu IP i wyboru serwera do ręcznego lub automatycznego łączenia. Możesz pobrać menedżera klienta Softfer VPN całkowicie bezpłatnie dla systemu operacyjnego Windows. Aby rozpocząć, potrzebujesz połączenia z Internetem, w przeciwnym razie po uruchomieniu programu pojawi się odpowiedni wpis. Następnie na ekranie zostanie wyświetlony aktualny adres, kraj i dostawca. Następnie użytkownik może wybrać serwer, przez który będzie przekierowywany ruch. Możesz to zrobić ręcznie lub skorzystać z trybu autentycznego. Jaka jest różnica? Wersja rosyjska pomoże Ci szybko znaleźć część sprzętową aplikacji, która jest już maksymalnie uproszczona. Tryb ręczny służy do samodzielnego wyboru kraju i regionu połączenia. Aby to zrobić, wystarczy dwukrotnie kliknąć żądaną linię na liście, a połączenie się rozpocznie.

Tryb automatyczny robi wszystko samodzielnie. Określa najbardziej odpowiedni most do łączenia i łączenia. Cały ruch ─ wychodzący i przychodzący ─ jest przekierowywany przez „serwer lustrzany”, inny serwer. Dzięki stabilnemu i wysokiej jakości połączeniu opóźnienia między zespołami są niezauważalne. Możesz pobrać klienta Softether VPN w języku rosyjskim, aby uzyskać bezpłatny dostęp za pośrednictwem bezpośredniego łącza. Instalator jest odpowiedni dla x32 i x64 włącznie. Jak działa ten program? Klient przekierowuje połączenie do „serwerów lustrzanych”. Użytkownik łączy się z serwerem innego kraju, a następnie ─ z witryną, której potrzebuje.

Sekwencja jest następująca: żądanie z komputera do maski serwera, z niego do lokacji iz powrotem przez serwer do komputera. Dlatego witryna wyświetla inny adres, a nie rzeczywisty. Wystarczy pobrać program Softether VPN Client Manager na swój komputer i na zawsze zapomnieć o blokowaniu. Program może działać zarówno na stałe, jak i na żądanie. Nie ładuje się baran a procesor jest szybki i wydajny. Produkt jest w pełni kompatybilny ze wszystkimi wersjami systemu operacyjnego i nie wymaga dodatkowego oprogramowania.

Zalety aplikacji to:

- język rosyjski;

- prosty i wygodny interfejs;

- obsługa popularnych protokołów;

- stabilne połączenie;

- automatyczne wznawianie po przerwie.

SoftEther VPN Server w wersji 4.20.9608 (wersja stabilna, czyli nie beta) - softether-vpnserver_vpnbridge-v4.20-9608-rtm-2016.04.17-windows-x86_x64-intel.exe.

Wersja systemu operacyjnego - Windows 7 Professional x64 SP1.

SoftEther VPN Server - serwer VPN w instalacji i konfiguracji Windows

Oprogramowanie SoftEther VPN Server umożliwia szybkie i łatwe uzyskanie serwera VPN w systemie Windows. Pozwala to łączyć różne urządzenia, serwery i komputery w jedną sieć (wirtualną). Ponadto wszystkie te urządzenia można fizycznie zlokalizować w dowolnym miejscu na świecie. W tym artykule opisano, jak zainstalować i skonfigurować SoftEther VPN Server w systemie Windows. SoftEther VPN Server to darmowy produkt.

Zwykle do organizacji używany jest serwer VPN zdalny dostęp do sieci firmowej z domu lub innych zdalnych sieci (biur) organizacji. Wszelkie inne urządzenia, które mają dostęp, na przykład telefon komórkowy, również mogą łączyć się z tą siecią. Te. może z telefon komórkowy zaloguj się na pulpit swojego komputera roboczego. Dlatego często serwer VPN jest centralnym węzłem, z którym łączą się klienci, aby uzyskać dostęp do wewnętrznej sieci przedsiębiorstwa.

Instalowanie SoftEther VPN Server w systemie Windows

Zestaw dystrybucyjny można pobrać stąd - Centrum pobierania SoftEther. Należy pamiętać, że strona pobierania wyświetla najpierw wersje beta produktu.

Pobierz i uruchom - softether-vpnserver_vpnbridge-v4.20-9608-rtm-2016.04.17-windows-x86_x64-intel.exe

Tutaj wybierz - SoftEther VPN Server.

SoftEther VPN Server Manager (tylko Admin Tools) - możesz zainstalować nie sam serwer, ale tylko jego narzędzia administracyjne, na przykład na stacji roboczej administratora.

SoftEther VPN Bridge - SoftEther VPN Server może działać w trybie pomostu między sieciami (nieujęte w tym artykule).

Zgadzam się z licencją

Wszystkie kluczowe szczegóły techniczne są opisane tutaj - możesz przeczytać.

Tutaj możesz wybrać folder, w którym zostanie zainstalowany SoftEther VPN Server i wybrać dla konkretnego użytkownika zostanie zainstalowany lub dla wszystkich użytkowników komputera.

Konfigurowanie serwera SoftEther VPN

SoftEther VPN Server Manager można zawsze uruchomić Początek – Wszystkie programy — SoftEther VPN Server — Menedżer serwera SoftEther VPN.

Podczas uruchamiania zobaczysz listę połączeń z serwerami SoftEther VPN Server. Tutaj możesz tworzyć nowe połączenia lub zmieniać parametry istniejących połączeń. Aby to zrobić, musisz wybrać określone połączenie (w tym przykładzie jest to jedno) i kliknąć Edytuj ustawienie.

Tutaj możesz skonfigurować ustawienia dla określonego połączenia.

1. Nazwa połączenia

2. Nazwa serwera, na którym jest zainstalowany SoftEther VPN Server lub jego adres IP + port.

3. Bezpośrednie połączenie z serwerem lub przez proxy.

4. To jest połączenie z serwerem lub koncentratorem. Ten artykuł dotyczy pojedynczego serwera, a więc trybu administratora serwera.

Połączyć się z serwerem. Aby to zrobić, na głównym ekranie SoftEther VPN Server Manager kliknij Połączyć... Przy pierwszym połączeniu uruchomi się kreator, który pomoże Ci skonfigurować serwer VPN.

Wybierz Serwer VPN dostępu zdalnego.

Tutaj wpisujesz nazwę wirtualnego huba (to jest jak kawałek żelaza, do którego wszyscy są podłączeni). Niech będzie tak, jak jest.

Możesz skonfigurować połączenie z chmurą Azure. Ten artykuł nie obejmuje tego, więc wybierz Wyłącz VPN Azure.

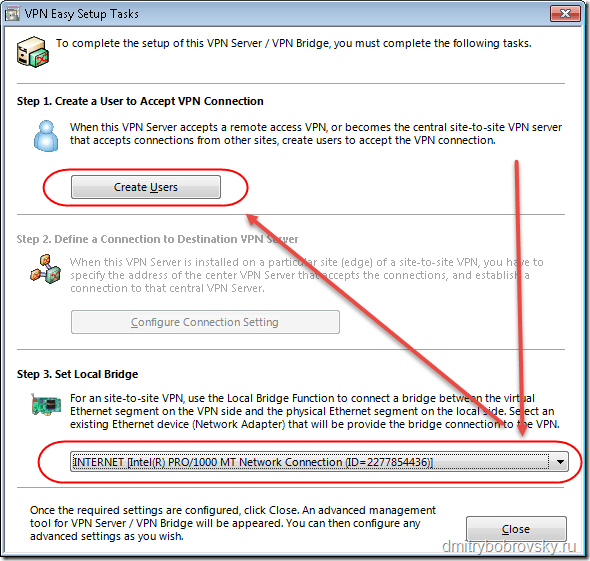

Wybierz w punkcie 3 karta sieciowa na serwerze, który przegląda Internet.

Musisz także utworzyć użytkownika, w ramach którego wszyscy będą łączyć się z serwerem VPN. Możesz mieć jeden dla wszystkich lub dla każdego z nich.

Aby utworzyć użytkownika, kliknij Stwórz użytkownika... Na rysunku zaznaczono pola do tworzenia użytkownika z uwierzytelnianiem hasłem.

1. Wprowadź nazwę użytkownika

2. Możesz ustawić grupę dla użytkownika i datę jej wygaśnięcia konto (tj. dostęp do kogoś może być zapewniony na jakiś czas).

3. Wybierz rodzaj uwierzytelniania - Uwierzytelnianie hasłem.

4. Dla użytkownika można dostosować określone uprawnienia.

5. Ustaw hasło dla użytkownika.

6. Możesz zarządzać indywidualnym certyfikatem do uwierzytelniania dla określonego użytkownika.

7. Ustawienia dla podpisanego certyfikatu.

Wydostać się z formy VPN Easy Setup Tasks - kliknij Zamknij.

Jeśli instalujesz SoftEther VPN Server na serwerze wirtualnym, może pojawić się następujące okno. W którym jest ostrzeżony, że musisz się o to upewnić maszyna wirtualna Tryb rozwiązły jest włączony i nie jest wyłączony. Jeśli tak nie jest, musisz ją włączyć i włączyć.

Cały serwer jest gotowy do pracy i teraz, gdy łączysz się z serwerem przez SoftEther VPN Server Manager, zobaczysz to okno.

Jeśli zmienisz porty, przez które łączą się użytkownicy, otwórz te porty w dowolnej zaporze, która znajduje się między klientem a serwerem. W sali operacyjnej z firewallem systemy Windows Zainstalowanie SoftEther VPN Server Manager automatycznie tworzy regułę dla C: \\ Program Files \\ SoftEther VPN Server \\ vpnserver_x64.exe.

Połączenie klienta z serwerem SoftEther VPN

Aby połączyć klientów z SoftEther VPN Server, można użyć wbudowanych narzędzi systemu operacyjnego przy użyciu połączenia L2TP / IPsec z wspólny klucz i własnego klienta SoftEther VPN. Który według twórców jest szybszy i szyfruje ruch za pomocą SSL. Te. VPN może działać nawet w sieciach, w których protokoły inne niż HTTPS są zabronione.

Jak szybko mogę Cię zainteresować, jeśli powiem, że ten artykuł dotyczy serwera VPN, który może obsługiwać serwery L2TP / IPsec, OpenVPN, MS-SSTP, L2TPv3, EtherIP, a także ma własny serwer SSL-VPN ", Który jest nie do odróżnienia od normalnego ruchu HTTPS (czego nie można powiedzieć na przykład o uzgadnianiu OpenVPN), może działać nie tylko przez TCP / UDP, ale także przez ICMP (jak pingtunnel, hanstunnel) i DNS (jak jod), działa szybciej (przez zapewnień twórców) aktualne wdrożenia, buduje tunele L2 i L3, ma wbudowany serwer DHCP, obsługuje NAT, IPv6, kształtowanie, QoS, klastrowanie, równoważenie obciążenia i odporność na awarie, obsługuje zarówno tryb jądra, jak i tryb użytkownika , Linux, Mac OS, FreeBSD i Solaris i czy jest to projekt Open Source na licencji GPLv2?

To jest to. Tego nie można przegapić.

Ups, co to jest?

Są szanse, że wcześniej nie słyszałeś o tym projekcie. Rzecz w tym, że Daiyu Nobori (登 大 遊) zaczął go rozwijać, gdy tylko poszedł na Uniwersytet Tsukuba, a PPTP nie działało z sieci kampusu. W 2003 roku, gdy miał 18 lat, wypuścił pierwszą wersję SoftEther i został zaatakowany przez japoński rząd, który uważał, że ten projekt można uznać za niemal złośliwe oprogramowanie, ponieważ pozwala ominąć zapory ogniowe (OpenVPN wciąż się pojawiał), a także może „zaszkodzić wizerunkowi innych produktów VPN” i zabronić dystrybucji programu. Próbował się wytłumaczyć, ale od tego czasu z tego powodu mógłby być może wyrzucony z uniwersytetu, nie nalegał zdecydowanie i usunął program z wolnego dostępu. Minęło trochę czasu, a Mitsubishi Materials Corporation oferuje odkupienie od niego SoftEther 1.0 i podpisanie umowy na 10 lat (kwiecień 2004-kwiecień 2014), która daje korporacji prawo do sprzedaży SoftEther i zabrania Daiyu Nobori sprzedaży programu i / lub W marcu 2013 r. Zaczął dystrybuować SoftEther za darmo, a dopiero niedawno (4 stycznia 2014 r.) Można było go otworzyć na licencji GPLv2. Niestety nadal występują problemy z prawami autorskimi, więc niektóre ważne funkcje prawdopodobnie nie będą widoczne w SoftEther do kwietnia 2014 roku: uwierzytelnianie Radius / Active Directory, uwierzytelnianie za pomocą klucza RSA, ochrona DoS, Source IP ACL, Syslog transfer i szczegółowe rejestrowanie pakietów.Opis

Trochę więcej szczegółów o możliwościach serwera:- Wiele wirtualnych hubów. Te. nie każda instancja serwera obsługuje tylko swoich własnych klientów, ale wszystko w ramach jednego serwera.

- Tunele dostępu zdalnego (klient-LAN) i lokacja-lokacja (łączenie dwóch lub więcej sieci LAN w jeden).

- Obsługa L2TP / IPsec, OpenVPN, MS-SSTP, L2TPv3, EtherIP i własnego protokołu

- VPN przez ICMP i przez DNS (tylko przez własny protokół)

- Dynamiczny DNS i NAT Traversal przez wolny przekaźnik ( tak, możesz podnieść serwer VPN z szarym adresem IP!)

- Logowanie

- Wbudowana zapora ogniowa

- Obsługa IPv6 w trybie L3 (i oczywiście również w L2)

- Kształtowanie ruchu według grup użytkowników lub określonych użytkowników

- SecureNAT (NAT w przestrzeni użytkownika i serwer DHCP). Wygodny w systemie Windows bez serwera

- Obsługa sieci VLAN

- Obsługa QoS z automatycznym ustalaniem priorytetów

Oprogramowanie składa się z serwera, serwera pomostowego, klienta, GUI (tylko Windows) i narzędzi administracyjnych CUI. Do podłączenia jednego komputera do sieci LAN (Remote Access VPN) potrzebny jest klient, a do połączenia dwóch lub więcej sieci (VPN typu „lokacja-lokacja”) potrzebny jest serwer mostkowy. Niestety, CUI nie jest jeszcze dobrze udokumentowane i nie byłem w stanie uruchomić serwera tylko z CUI, musiałem użyć wersji serwera dla Windows i narzędzia GUI. Należy zauważyć, że narzędzie GUI może działać nie tylko z serwer lokalnyczyli możesz sam uruchomić serwer w systemie Linux i administrować nim za pomocą narzędzia GUI w systemie Windows. GUI ma tylko podstawowe ustawienia; aby zmienić ustawienia zaawansowane, będziesz musiał przejść do konfiguracji lub użyć CUI.

Oto kilka zrzutów ekranu z GUI, które dają wyobrażenie o tym, co może zrobić serwer i jak łatwo wszystko jest skonfigurowane.

Okno zarządzania serwerem

Okno zarządzania koncentratorem

Edycja użytkownika

ACL z możliwością symulacji utraty pakietów i jittera

Polityka bezpieczeństwa dla użytkownika

Konfigurowanie SecureNAT

Konfiguracja L2TP / IPSec

Konfigurowanie OpenVPN i SSTP

Istnieją dwa sposoby łączenia sieci za pomocą SoftEther VPN.

1) Mostkowanie, w którym sieci są połączone w jeden segment Ethernet. Ta opcja jest niewygodna, ponieważ jeśli obie sieci mają usługi, które wymagają jednej kopii, doprowadzi to do konfliktów (na przykład DHCP). Ponadto, jeśli w sieci jest wiele węzłów, nastąpi wzrost ruchu rozgłoszeniowego.

2) Druga metoda jest oparta na pierwszej. Ale tutaj tworzony jest wirtualny przełącznik warstwy 3 OSI, który zarządza ruchem między sieciami. Tworzony jest również dodatkowy wirtualny koncentrator (koncentrator), do którego sieć zdalna... Z minusów: dynamiczne protokoły routingu nie są obsługiwane, protokół IGMP nie jest obsługiwany na hostach z rozszerzeniem wspólne zasoby konieczna jest rejestracja tras statycznych.

W tym artykule omówiono drugą metodę.

Zaletą tego schematu jest to, że nie ma potrzeby wydawania pieniędzy na drogie routery z VPN, a paranoicy używają nieszczelnego protokołu PPTP. Włączono komputer - a połączenie automatycznie się wznosiło, jeśli drugi koniec komputera był również włączony. Wydajność komunikacji jest ograniczona szybkością kanału internetowego (w tym wydajnością routingu routera) i mocą procesora komputera. szyfrowanie ruchu jest wykonywane przez niego.

Mamy dwie sieci, z węzłami centralnymi w postaci routera z serwerem DHCP i WAN. SoftEther VPN Server musi być zainstalowany na komputerze w jednej sieci, a SoftEther VPN Bridge w innej.

Instalowanie serwera VPN w systemie Windows

Instalacja SoftEther VPN Server jest prosta. Zilustruję to zdjęciami z drobnymi komentarzami. Pobierz dystrybucję SoftEther VPN Server z oficjalnej strony internetowej i uruchom ją.

Wybierz opcję instalacji - VPN Server i kliknij „Dalej”.

Następnie akceptujemy warunki umowy i wybieramy instalację standardową.

Po uruchomieniu serwera VPN pojawi się okno administracyjne, należy nacisnąć przycisk „Połącz”. Ustaw hasło administratora serwera.

Wskazujemy typ serwera - Site-to-Site VPN Server. (Środek)

Następnie skonfiguruj funkcję dynamicznego DNS, kliknij Zakończ. Można ją później wyłączyć, zmieniając wiersz w pliku konfiguracyjnym na: „deklaruj DDnsClient (bool Disabled true”).

Następnie musisz określić fizyczną kartę sieciową, aby połączyć wirtualny koncentrator z siecią lokalną. Połączenie jest nawiązywane poziom łącza danych OSI, więc wirtualny koncentrator nie otrzymuje żadnego adresu IP w sieci. Jednak niektóre routery mogą zauważyć pojawienie się adresu IP podsieci 172.31.0.0/16 w sieci lokalnej. Ten adres służy do śledzenia, czy wpisy ARP są zgodne z adresami IP lub podobnymi.

Następnie proponuje się skonfigurowanie dostępu L2TP i włączenie Azure VPN. Pomińmy te kroki, ponieważ nie uczestniczą w tym programie. Azure VPN można wyłączyć, jeśli masz biały adres IP. Jeśli adres jest szary, pozostaw go włączony i użyj adresu domeny Azure VPN zamiast adresu IP.

Konfiguracja serwera VPN

Po zakończeniu wstępnej konfiguracji przechodzimy do okna administracyjnego serwera. Przede wszystkim usuń niepotrzebne porty (wszystkie poza 5555 - służy do łączenia się z panelem administracyjnym). Ustawiliśmy jakiś niestandardowy port nasłuchiwania TCP, na przykład 7710. Jeśli nie masz białego adresu IP, musisz nasłuchiwać na porcie 443, aby korzystać z Azure VPN.

Teraz musisz utworzyć drugi koncentrator wirtualny, z którym połączy się sieć zdalna. Aby utworzyć drugie centrum, kliknij przycisk „Utwórz wirtualne centrum”. Nazwijmy to na przykład numerem sieci zdalnej - 12. Nie ma potrzeby tworzenia mostu lokalnego w tym wirtualnym hubie.

Następnie wybierz 12. koncentrator i kliknij „Zarządzaj wirtualnym centrum”, a następnie „Zarządzaj użytkownikami” utwórz użytkownika dla sieci zdalnej. Nazwijmy to „Network 12”, zamiast hasła użyjemy samodzielnie podpisanego certyfikatu z tajnym kluczem.

Kliknij „Utwórz certyfikat” i wypełnij wiersz „Nazwa zwyczajowa”.

Wybierz format certyfikatu - X509 (osobno certyfikat, osobno tajny klucz).

Zapisany certyfikat i tajny klucz będą musiały zostać przesłane do klienta SoftEther VPN Bridge.

Następnie musisz otworzyć port w routerze - ten, który nasłuchuje serwera, i ustawić translację portów na komputerze z serwerem. Możesz przeczytać więcej o tym, jak otwierać porty w tym artykule. ...

Na przykład w pfSense reguła otwierania portu wygląda mniej więcej tak. pfSense - podczas tworzenia reguły dla NAT automatycznie tworzy regułę dla Zapory. Inne routery mogą tego nie robić, więc musisz utworzyć obie reguły za pomocą piór.

Także w firewall na obu routerach musisz zezwolić na ruch między sieciami. Aby zezwolić na przepływ ruchu, reguła będzie wyglądać następująco:

Jeśli na komputerach jest włączona zapora, konieczne jest również zezwolenie na ruch dla żądanej sieci tam.

Następnie musisz utworzyć wirtualny router. Kliknij przycisk Ustawienia przełącznika warstwy 3, utwórz nowy router wirtualny i kliknij przycisk Edytuj. Następnie musisz utworzyć wirtualne interfejsy dla każdego koncentratora. W przypadku koncentratora o nazwie 10 utwórz interfejs o adresie 192.168.10.100, a dla koncentratora o nazwie 12 - 192.168.12.100. Możesz wymyślić własne adresy, najważniejsze jest to, że nie są zajęte i każdy należy do własnej podsieci. Twórcy zapewniają, że nie jest konieczne dodawanie tras, ale na wszelki wypadek lepiej je dodać. Aby uruchomić router, naciśnij przycisk „Start”.

Konfiguracja klienta VPN

Rozpoczynamy instalację SoftEther VPN Server, wybierając opcję instalacji SoftEther VPN Bridge. Cały czas wciskamy „Dalej”, a następnie ustawiamy hasło administratora.

Na tym etapie określamy kartę sieciową, aby utworzyć mostek z siecią lokalną.

Następnie przechodzimy do panelu sterowania SoftEther VPN Bridge. Jak widać, w tym trybie wiele funkcji jest wyłączonych.

Następnie musisz utworzyć połączenie kaskadowe z serwerem SoftEther VPN. Kliknij „Mange Virtual Hub”, a następnie „Mange Cascade Connection” i wypełnij dane połączenia.

Nazwa ustawień - nazwa połączenia.

Nazwa hosta - biały adres IP lub nazwa domeny DDNS routera sieciowego, na którym jest zainstalowany serwer. Jeśli nie masz białego adresu IP, to korzystamy z usługi Azure VPN i zapisujemy nazwę domeny uzyskaną w tej usłudze (vpn123456789.vpnazure.net). Myślę, że jest jasne, że bez białego adresu IP nie ma potrzeby otwierania portów na routerze.

Numer portu to port, na którym nasłuchuje serwer.

Virtual Hub Name - nazwa wirtualnego koncentratora na serwerze.

User Authentication Settings - ustawienia autoryzacji użytkownika. Ponieważ zdecydowaliśmy się użyć certyfikatu z podpisem własnym zamiast hasła, wybieramy wiersz „Uwierzytelnianie certyfikatu klienta”. Piszemy nazwę użytkownika (w przykładzie jest to Sieć 12). Kliknij „Określ certyfikat klienta”, prześlij certyfikat i tajny klucz szyfrowania.

Teraz musisz skonfigurować parametry połączenia - kliknij „Ustawienia zaawansowane”. Tutaj musisz ustawić liczbę połączeń TCP, 8 jest zalecane dla połączenia szerokopasmowego.

Konfigurowanie routingu

Konfiguracja polega na przepisaniu tras statycznych na routerach obu podsieci.

Na routerze 192.168.10.1 (patrz schemat) rejestrujemy trasę do sieci 192.168.12.0. Będzie to wyglądać tak: 192.168.12.0 maska \u200b\u200b255.255.255.0 brama 192.168.10.100.

Na routerze 192.168.12.1 napisz trasę do sieci 192.168.10.0: 192.168.10.0 maska \u200b\u200b255.255.255.0 brama 192.168.12.100.

Aby zapewnić niezawodność, ponownie uruchamiamy komputery i router.

Dostęp do folderów współdzielonych za pośrednictwem SoftEther VPN

Po wykonaniu powyższych ustawień wszystkie komputery w sieci powinny normalnie „pingować” siebie nawzajem (chyba że jest to zabronione przez zaporę). Jednak dostęp do udostępnione foldery Windows jest niemożliwy. Ten problem można rozwiązać, przepisując trasy statyczne bezpośrednio na komputerach ze współdzielonymi zasobami. Uruchom wiersz poleceń systemu Windows jako administrator i wpisz polecenie:

dla komputerów w sieci 192.168.10.0:

route -p dodaj maskę 192.168.12.0 255.255.255.0 192.168.10.100

dla komputerów w sieci 192.168.12.0:

route -p dodaj maskę 192.168.10.0 255.255.255.0 192.168.12.100

To kończy konfigurację. Aby przeanalizować trasę ruchu, radzę skorzystać z polecenia ciąg Windowsza pomocą polecenia pathping.

W komentarzach zadajemy pytania.

Obecnie coraz więcej osób obawia się ochrony danych. Trendy nie tylko nie zachęcają, ale wręcz przerażają - podążają za nami nawet telewizory. Najpewniejszym sposobem jest zawsze zakładać, że ktoś nas słucha i zapobiegawczo się bronić. Możesz skonfigurować tunele SSH i SOCKS'y określić niezbędny ruch przez nie, możesz używać HTTPS wszędzie tam, gdzie to możliwe, instalując do tego wtyczki. Jednak najbardziej odpowiednia do tego technologia była, jest i będzie VPN przez długi czas.

Skąd wziąć VPN do bezpiecznego połączenia różne urządzenia „W drodze” i w miejscach publicznych? Proste i szybki sposób - skorzystaj z jednej z wielu usług. Ale z punktu widzenia bezpieczeństwa ta metoda rodzi pytania. Dobrowolne przepuszczanie ruchu przez „wujka”, a nawet dopłacanie za niego nie jest zbyt bezpieczne. Tak, a przy anonimowości wszystko nie jest tak dobre, duża usługa przekaże Ci podroby na pierwsze żądanie, pamiętaj tylko historię HideMyAss i LulzSec. Małe, nudne biura mogą Cię same wyczuć. Niemożliwe jest sprawdzenie wewnętrznej kuchni usługi VPN i naiwnością jest poleganie na zapewnieniach, że nie są przechowywane żadne dzienniki.

Co zostało dla biednego paranoika? Sam podnieś serwer VPN, ponieważ nie zajmuje to dużo. Najbardziej odpowiednią implementacją dla własnego serwera do niedawna był OpenVPN. Jego zauważalną wadą jest dość skomplikowane ustawienie i nieprzyjazna dla niego zwykły użytkownik... Samodzielną instalację i konfigurację może wykonać tylko osoba doświadczona w sieci. Obecność dużej liczby instrukcji krok po kroku w Internecie nie pomaga zbytnio w tej sytuacji. Ponadto OpenVPN wymaga dostępu do urządzeń TUN / TAP na serwerze, więc nie wszystkie usługi hostingowe VDS / VPS są do tego odpowiednie. Jednak ostatnio potężny serwer VPN z wieloma protokołami, SoftEther VPN, został uruchomiony na licencji GPLv2. Na pierwszy rzut oka i na drugi rzut oka serwer ten zadziwia swoimi możliwościami.

Ma własny protokół SSL-VPN, który jest nie do odróżnienia od normalnego ruchu HTTPS (ruch OpenVPN można nadal odróżnić za pomocą DPI). Deklarowano obsługę L2TP / IPsec, MS-SSTP, OpenVPN, L2TPv3 i EtherIP, a L2TP jest ściśle kompatybilny z natywnymi klientami iOS i Android. Sam serwer ma wersje na Windows, Linux, OS X, FreeBSD i Solaris i, jak podano na stronie, jest optymalną alternatywą dla OpenVPN i działa szybciej niż on.

Pełną listę wszystkich bajerów można znaleźć na oficjalnej stronie. Wspomnę tylko o głównych cechach. Serwer VPN może być całkowicie kontrolowany poprzez bardzo przemyślany interfejs graficznyi możesz to zrobić zdalnie. Tak, tak, teraz można wcisnąć część serwera do VDS w systemie Linux i zdalnie sterować nimi z ładnej wersji GUI dla Windows. SoftEther VPN ma wbudowany serwer NAT i DHCP, co oznacza, że \u200b\u200bpod Linuksem i FreeBSD nie musisz już bawić się ustawieniami iptables i natd. Moim zdaniem tworzenie własnej sieci VPN nigdy nie było tak łatwe. Zastrzeżony protokół SSL-VPN może działać przez TCP, z obsługą wielu sesji TCP, UDP, a nawet ICMP.

Próbować

Rozważmy to piękno z praktycznego punktu widzenia. Do instalacji potrzebujemy Serwera dedykowanego lub VDS / VPS, SoftEther VPN nie wymaga do działania urządzeń TUN / TAP, więc wystarczą nawet słabe opcje z każdym typem wirtualizacji. Instalacja po stronie serwera jest dość prosta. Na stronie www.softether-download.com wybierz zestaw dystrybucyjny SoftEther VPN Server dla wymaganego systemu operacyjnego i architektury (w * nix architekturę systemu operacyjnego można znaleźć za pomocą polecenia uname -m). Na przykład rozważ Linuksa jako najpopularniejszą opcję w VDS. Pobieramy pakiet dystrybucyjny na serwer w dowolny dostępny sposób, następnie rozpakowujemy i instalujemy:

Tar Xzvf softether-vpnserver-v4.05-9416.tar.gz && cd vpnserver && make

Zostaniemy poproszeni o potwierdzenie, że przeczytaliśmy Umowę Licencyjną i zgadzamy się z nią. Następnie nasz serwer SoftEther VPN zostanie zainstalowany w tym katalogu i będzie gotowy do uruchomienia. W dokumentacji opcjonalnie zaleca się przeniesienie go do / usr / local / vpnserver, ale nie ma różnicy, możesz go uruchomić nawet z / var / tmp. Czy wiesz, dokąd idę? 🙂 Uruchom

./vpnserver start

To wszystko, nasz własny serwer VPN jest gotowy i domyślnie oczekuje naszego połączenia na portach 443, 992, 1194 i 5555. Możesz zarządzać serwerem poprzez jego plik konfiguracyjny lub, co jest znacznie wygodniejsze, używając narzędzi do zarządzania. Możesz połączyć się z nim w celu zarządzania za pomocą narzędzia konsoli vpncmd znajdującego się w tym samym katalogu lub za pomocą GUI systemu Windows o nazwie SoftEther VPN Server Manager dla Windowsa... Jest częścią SoftEther VPN Server dla Windows, ale można go zainstalować osobno, zaznaczając odpowiednie pola wyboru w instalatorze lub pobrać osobne archiwum ZIP ze strony pobierania. Uważajmy go za najbardziej przyjaznego.

Aby połączyć się z Menedżerem serwera, określamy hosta i port (każdy z nasłuchiwanych) naszego serwera. Przy pierwszym połączeniu zostaniemy poproszeni o ustawienie hasła administratora. Ustawiamy nasze hasło i przystępujemy do konfiguracji. Warto edytować listę portów, aby w oczywisty sposób nie spalić obecności VPN na serwerze. Zostawiam tylko 443, a ty wybierasz według własnych upodobań. SoftEther VPN obsługuje tak zwane Virtual Hubs, które są zasadniczo oddzielnymi wirtualnymi serwerami VPN, każdy z własnymi administratorami, użytkownikami VPN, ustawieniami i zasadami ACL. Tworzymy taki hub, jeśli domyślnie go tam nie było i przechodzimy do jego ustawień, gdzie musimy stworzyć użytkownika w Manage Users. SoftEther VPN obsługuje różne metody uwierzytelniania, w tym autoryzację certyfikatu, RADIUS i domenę NT. Na początek wystarczy nam zwykłe uwierzytelnianie hasła, więc ustawiamy tylko nazwę użytkownika i hasło. Możesz również spojrzeć na Politykę bezpieczeństwa, w której możesz ograniczyć szerokość kanału do użytkownika i zabronić innych radości.

Aby dla osób podłączonych do Użytkownicy VPN był dostęp do internetu, używamy NAT. Wszystkie ustawienia znajdują się pod odpowiednim przyciskiem w kontekście koncentratora, wystarczy włączyć NAT, pozostawiając domyślnie wszystko inne. Na tym etapie można już połączyć się z serwerem za pomocą klienta SoftEther VPN, który działa na własnym protokole SSL-VPN, konfiguracja jest banalna i nie sprawi żadnych trudności. Aby połączyć się przez L2TP i L2TP / IPsec, musisz włączyć je na serwerze, odpowiednie opcje można znaleźć w ustawieniach IPsec / L2TP. Podobnie, obsługa klientów OpenVPN jest włączona, aw tym przypadku SoftEther zaoferuje nawet wygenerowanie pliku konfiguracyjnego .ovpn dla OpenVPN.

Teraz możesz łączyć się z VPN jak z komputera system operacyjnyi z urządzenia mobilne, instrukcje dotyczące konfiguracji połączenia można znaleźć w sieci, nie różnią się one od zwykłych. Podręczniki z ilustracjami są również dostępne na stronie www.softether.org. Czas poczuć się dumnym właścicielem serwera VPN, a nawet po zakupie kilkunastu serwerów w różnych krajach otworzyć własną usługę VPN :).

Niekonwencjonalna sieć VPN

Czasami zdarza się, że bezpośrednie połączenie między klientem a serwerem VPN jest trudne lub niemożliwe z jakiegoś powodu ( sieć lokalna, z którego wyjście jest ściśle chronione firewallem na routerze granicznym lub serwer nie ma zewnętrznego adresu IP i znajduje się za NAT lub ma adres dynamiczny). Typowy przypadek - zainstalowaliśmy serwer VPN w domu i chcemy dostać się do domu bezpiecznym kanałem, ale problem polega na tym, że dostawca domowy nie podaje nam prawidłowego adresu IP. Ale nigdy nie wiadomo, z jakiegoś powodu, że serwer może nie być bezpośrednio widoczny. I tutaj SoftEther VPN ma nam coś do pokazania. Zastrzeżony protokół SSL-VPN ma wiele interesujących technik pokonywania barier sieciowych. Co więcej, nie będą wymagały od nas żadnego wysiłku, wszystko działa dosłownie automatycznie. Oprócz zwykłej obsługi SOCKS / proxy, co nie jest już zaskakujące po OpenVPN, SoftEther VPN jest w stanie:

- Usługa DDNS;

- NAT Traversal;

- VPN przez ICMP;

- VPN przez DNS;

- VPN Azure Cloud.

Jeśli serwer nie ma stałego adresu IP lub po prostu zależy nam na wygodzie, SoftEther VPN uprzejmie zapewni nam domenę trzeciego poziomu w domenie * .softether.net. Nie musisz nawet się rejestrować, wystarczy wybrać subdomenę według własnych upodobań, a ona będzie działać i aktualizować się samodzielnie. Funkcje tunelowania NAT, ICMP i DNS są słabo udokumentowane i nie można ich jeszcze skonfigurować. Dlatego, aby upewnić się, że działają, możesz potrzebować Wireshark. Jednak domyślnie wszystko działa bardziej niż idealnie. Technika przejścia NAT z powodzeniem przeniknęła moją zaporę ogniową na routerze, na której zablokowałem wychodzące pakiety do serwera VPN z regułą do testowania i nie mniej skutecznie udało mi się połączyć z serwerem VPN, który znajdował się za Full-Cone NAT. Problem z połączeniem z serwerem domowym rozwiązany dla mnie na zawsze :). Należy pamiętać, że NAT Traversal wymaga trzeciego hosta, który jest obecnie dostarczany przez SoftEther VPN.

W obecnej wersji nie możesz wpływać na to, która technika zostanie użyta. Klient SoftEther VPN próbuje je pojedynczo, jeśli bezpośrednie połączenie nie powiedzie się. Próbowane są połączenia z 137 i 53 portem serwera, włączona jest translacja NAT, wysyłane są pakiety ICMP. W przypadku VPN przez ICMP używany jest ICMP ECHO lub, prościej, zwykły ping.

Wniosek

SoftEther VPN rozwija się bardzo dynamicznie i zanim przeczytasz ten artykuł, funkcjonalność może stać się jeszcze przyjemniejsza. Jeszcze nigdy nie było tak potężnego i jednocześnie przyjaznego rozwiązania open source. Projekt zdecydowanie zasługuje na uwagę.

wejście

wejście