Inurl görünümü php kalındır. Gizli Şeyi Bulmak İçin Az Bilinen Google Özelliklerini Kullanma

İndirilen dosyayı çift tıklama ile çalıştırın (sahip olmanız gerekir) sanal makine ).

3. Siteyi SQL enjeksiyonu için kontrol ederken anonimlik

Kali Linux'ta Tor ve Privoxy'yi Yapılandırma

[Yapım aşamasında olan bölüm]

Windows'ta Tor ve Privoxy'yi Yapılandırma

[Yapım aşamasında olan bölüm]

jSQL Injection'da bir proxy üzerinden çalışma ayarları

[Yapım aşamasında olan bölüm]

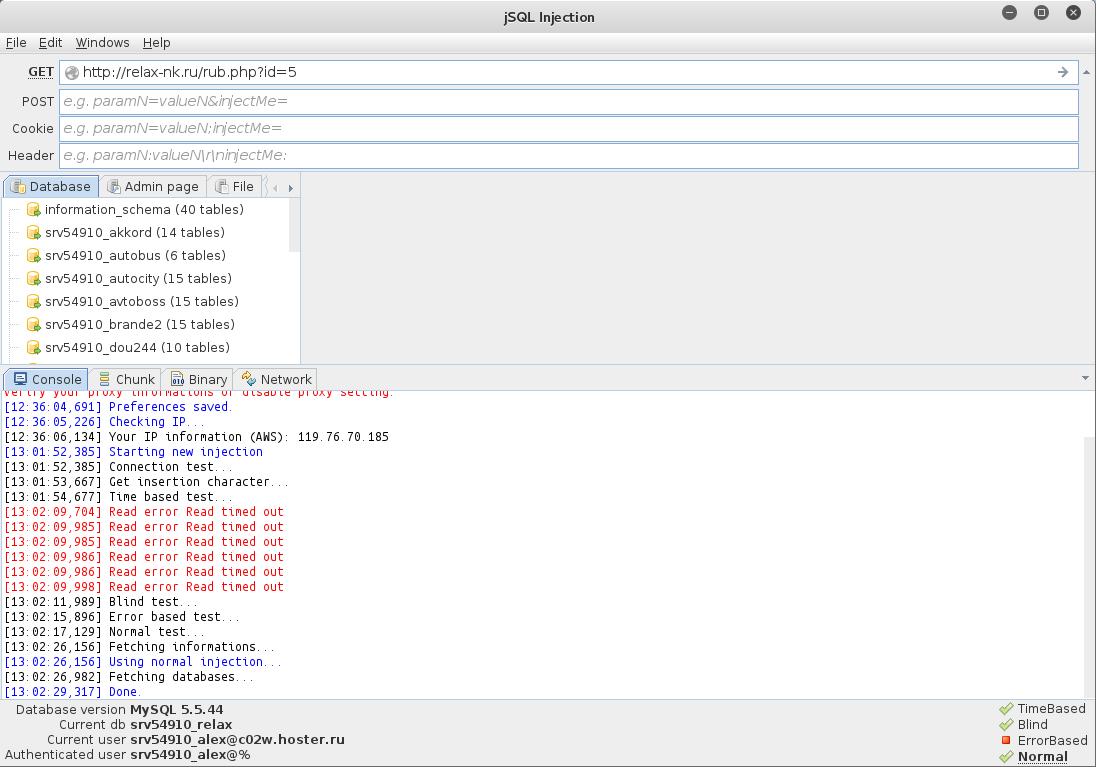

4. Siteyi jSQL Injection ile SQL Injection için kontrol etme

Programla çalışmak son derece basittir. Site adresini girip ENTER tuşuna basmanız yeterlidir.

Sonraki ekran görüntüsü, sitenin aynı anda üç tür SQL enjeksiyonuna karşı savunmasız olduğunu gösteriyor (bunlarla ilgili bilgiler sağ alt köşede belirtilmiştir). Enjeksiyonların adlarına tıklayarak kullanılan yöntemi değiştirebilirsiniz:

Ayrıca, mevcut veritabanları zaten görüntülendi.

Her tablonun içeriğini görebilirsiniz:

Genellikle tablolardaki en ilginç şey yöneticinin kimlik bilgileridir.

Şanslıysanız ve yöneticinin verilerini bulduysanız, sevinmek için çok erken. Ayrıca, bu verileri nereye gireceğinizi yönetici panelini bulmanız gerekir.

5. jSQL Injection ile yönetici alanlarını arayın

Bunu yapmak için bir sonraki sekmeye gidin. Burada bizi olası adreslerin bir listesi karşılıyor. Kontrol etmek için bir veya birkaç sayfa seçebilirsiniz:

Kolaylık, başka programları kullanmanıza gerek olmaması gerçeğinde yatmaktadır.

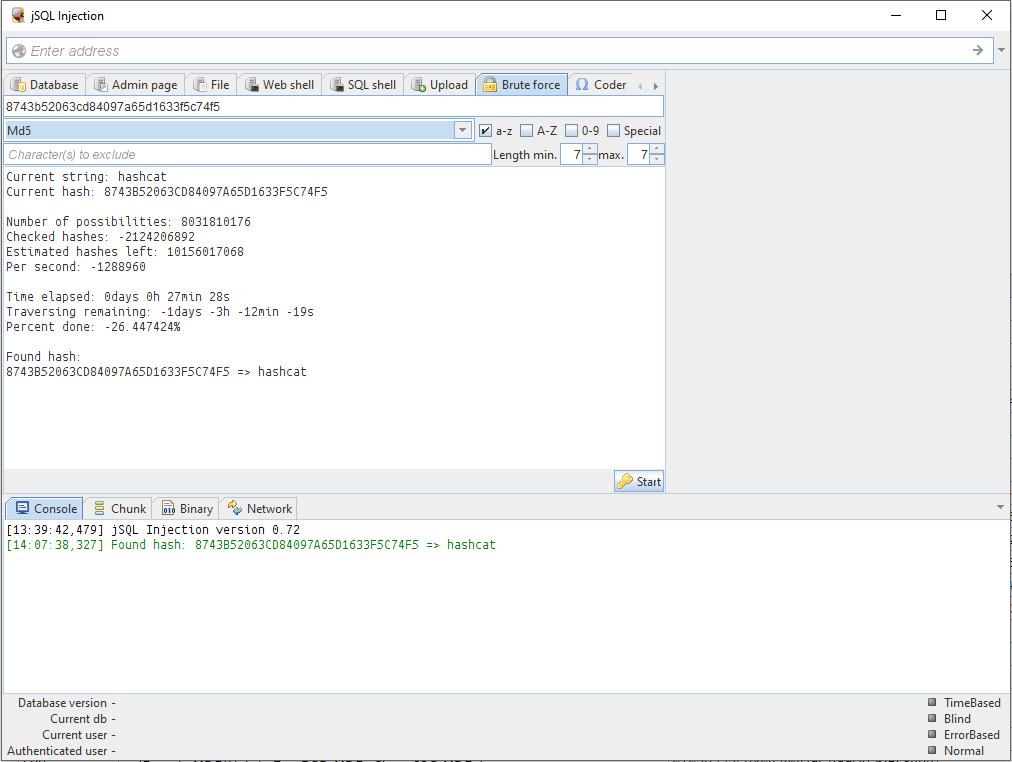

Ne yazık ki, şifreleri depolayan dikkatsiz programcılar açık form, çok fazla değil. Oldukça sık, şifre satırında şöyle bir şey görürüz:

8743b52063cd84097a65d1633f5c74f5

Bu bir hash. Kaba kuvvetle şifresini çözebilirsiniz. VE… jSQL Enjeksiyonu yerleşik bir kaba kuvvete sahiptir.

6. jSQL Injection kullanarak kaba zorlama karmaları

Kuşkusuz kolaylık, başka programlar aramanıza gerek olmamasıdır. En popüler karmaların çoğu için desteği vardır.

bu en değil en iyi seçenek... Karmaların kodunu çözmede guru olmak için Rusça "" Kitabı önerilir.

Ancak, elbette, elinizde başka bir program olmadığında veya öğrenecek zaman olmadığında, yerleşik bir kaba kuvvet işlevine sahip jSQL Injection kullanışlı olacaktır.

Ayarlar var: Şifreye hangi karakterlerin dahil edileceğini, şifre uzunluk aralığını ayarlayabilirsiniz.

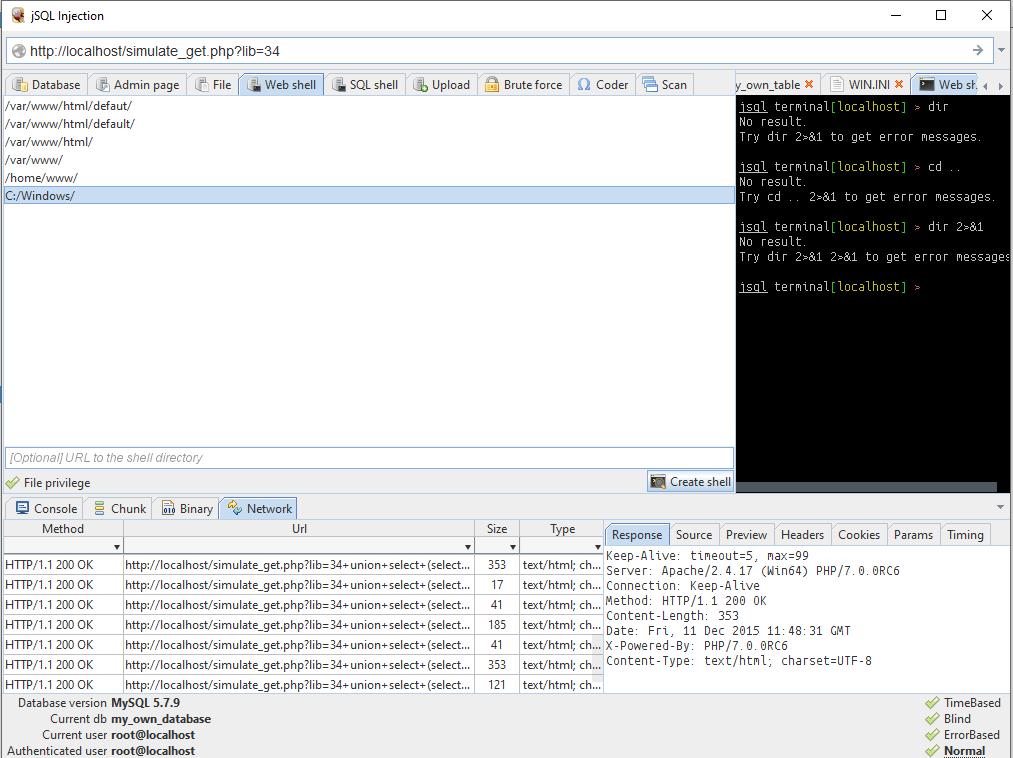

7. SQL enjeksiyonunu tespit ettikten sonra dosyalarla yapılan işlemler

Veritabanlarıyla yapılan işlemlere ek olarak - bunları okuma ve değiştirme, SQL enjeksiyonlarının tespit edilmesi durumunda aşağıdaki dosya işlemleri gerçekleştirilebilir:

- sunucudaki dosyaları okuma

- sunucuya yeni dosya yükleme

- sunucuya kabuk yükleme

Ve tüm bunlar jSQL Injection'da uygulanmaktadır!

Kısıtlamalar vardır - SQL sunucusunun dosya ayrıcalıklarına sahip olması gerekir. Makul sistem yöneticileri için devre dışı bırakılırlar ve erişim dosya sistemi onu elde edemeyeceksiniz.

Dosya ayrıcalıklarının varlığını kontrol etmek yeterince kolaydır. Sekmelerden birine gidin (dosya okuma, kabuk oluşturma, yeni dosya yükleme) ve belirtilen işlemlerden birini gerçekleştirmeyi deneyin.

Bir diğer çok önemli not - birlikte çalışacağımız dosyanın tam yolunu bilmemiz gerekiyor - aksi takdirde hiçbir şey işe yaramaz.

Aşağıdaki ekran görüntüsüne bir göz atın:

Bir dosya üzerinde herhangi bir işlem yapma girişimi şu şekilde yanıtlanır: DOSYA ayrıcalığı yok(dosya ayrıcalığı yok). Ve bu konuda hiçbir şey yapılamaz.

Bir dosya üzerinde herhangi bir işlem yapma girişimi şu şekilde yanıtlanır: DOSYA ayrıcalığı yok(dosya ayrıcalığı yok). Ve bu konuda hiçbir şey yapılamaz.

Bunun yerine farklı bir hatanız varsa:

[dizin_adı] içine yazma sorunu

Bu, dosyayı yazmak istediğiniz mutlak yolu yanlış belirttiğiniz anlamına gelir.

Mutlak bir yol varsaymak için en azından bilmeniz gerekir işletim sistemi hangi sunucu üzerinde çalışıyor. Bunu yapmak için Ağ sekmesine geçin.

Böyle bir giriş (satır Win64) bize bir Windows işletim sistemi ile uğraştığımızı varsaymamız için neden veriyor:

Canlı Tut: zaman aşımı = 5, maks = 99 Sunucu: Apache / 2.4.17 (Win64) PHP / 7.0.0RC6 Bağlantı: Canlı Tut Yöntemi: HTTP / 1.1 200 Tamam İçerik Uzunluğu: 353 Tarih: Cum, 11 Aralık 2015 11:48:31 GMT X-Powered-By: PHP / 7.0.0RC6 İçerik-Türü: metin / html; karakter kümesi = UTF-8

Burada biraz Unix'imiz var (* BSD, Linux):

Aktarım-Kodlama: yığınlanmış Tarih: Cum, 11 Aralık 2015 11:57:02 GMT Yöntem: HTTP / 1.1 200 Tamam Canlı Tut: zaman aşımı = 3, maks = 100 Bağlantı: canlı tut İçerik Türü: metin / html X- Destekleyen: PHP / 5.3.29 Sunucu: Apache / 2.2.31 (Unix)

Ve burada CentOS var:

Yöntem: HTTP / 1.1 200 Tamam Bitiş: Per, 19 Kasım 1981 08:52:00 GMT Set-Cookie: PHPSESSID = 9p60gtunrv7g41iurr814h9rd0; yol = / Bağlantı: canlı tutma X-Cache-Lookup: t1.hoster.ru:6666'dan MISS Sunucu: Apache / 2.2.15 (CentOS) X-Powered-By: PHP / 5.4.37 X-Cache: MISS'den t1.hoster.ru Önbellek Kontrolü: mağaza yok, önbellek yok, yeniden doğrulamalı, kontrol sonrası = 0, ön kontrol = 0 Pragma: önbellek yok Tarih: Cum, 11 Aralık 2015 12:08:54 GMT Aktarım-Kodlama: parçalı İçerik-Türü: metin / html; karakter kümesi = WINDOWS-1251

Windows'ta, siteler için tipik bir klasör C: \ Sunucu \ veri \ htdocs \... Ancak, aslında, birisi Windows'ta bir sunucu yapmayı "düşündüyse", o zaman büyük olasılıkla, bu kişi ayrıcalıklar hakkında hiçbir şey duymamıştır. Bu nedenle, girişimleri doğrudan C: / Windows / dizininden başlatmaya değer:

Gördüğünüz gibi, ilk seferinde her şey yolunda gitti.

Ancak jSQL Enjeksiyon kabuklarının kendileri şüphelerimi artırıyor. Dosya ayrıcalıklarınız varsa, web arayüzünden kolayca bir şeyler yükleyebilirsiniz.

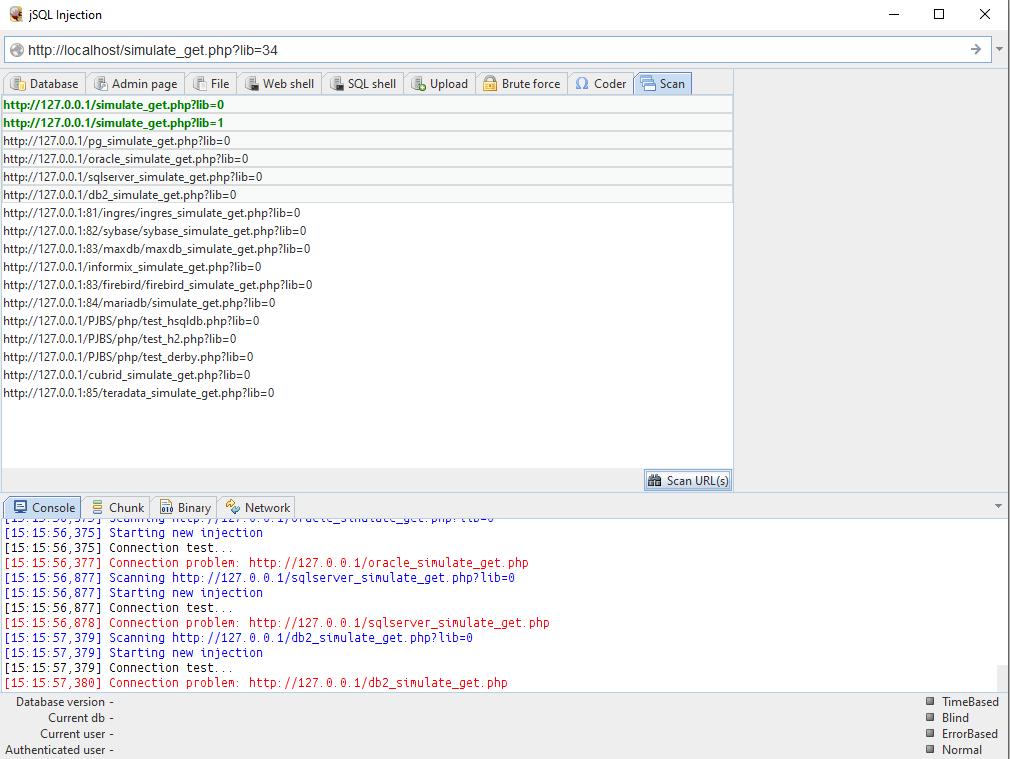

8. SQL enjeksiyonu için sitelerin toplu kontrolü

Ve hatta jSQL Injection bile bu özelliğe sahiptir. Her şey son derece basit - bir site listesi yükleyin (bir dosyadan içe aktarabilirsiniz), kontrol etmek istediklerinizi seçin ve işlemi başlatmak için uygun düğmeye basın.

jSQL Enjeksiyonu hakkında sonuç

jSQL Injection, sitelerde bulunan SQL Injection'ı bulmak ve kullanmak için iyi ve güçlü bir araçtır. Şüphesiz avantajları: kullanım kolaylığı, yerleşik ilgili işlevler. jSQL Injection, web sitelerini analiz ederken yeni başlayanların en iyi arkadaşı olabilir.

Eksiklikler arasında, veritabanlarını düzenlemenin imkansızlığına dikkat çekerdim (en azından bu işlevi bulamadım). Grafik arayüzlü tüm araçlarda olduğu gibi, bu programın dezavantajları, onu komut dosyalarında kullanmanın imkansızlığına bağlanabilir. Bununla birlikte, yerleşik toplu site kontrol işlevi sayesinde bu programda da bazı otomasyonlar mümkündür.

Belirlenen örneklemden ve sertifika... Fakülte ve kurslara özel indirim!

birleştirilmiş

Tüm erkeklere merhaba! Spoyler: Kapılar Php? Ts =

Derhal derin profilli bir uzman olmadığımı söylemek istiyorum - hem daha akıllı hem de daha derin bilgiye sahip insanlar var. Şahsen benim için bu bir hobi. Ama benden daha az bilen insanlar var - her şeyden önce, materyal tamamen aptallar için tasarlanmamıştır, ancak bunu anlamak için süper profesyonel olmanıza da gerek yoktur.

Birçoğumuz bir aptalın bir güvenlik açığı olduğunu düşünmeye alışkınız, ne yazık ki, yanılıyorsunuz - özünde bir aptal, bir arama motoruna gönderilen bir arama sorgusudur.

Bu index.php kelimesi mi?

ama Dükkan kelimesi de salaktır.

Ne istediğinizi anlamak için, bir arama motoru için gereksinimlerinizin ne olduğunun açıkça farkında olmalısınız. Normal dork index.php?Id = bölünebilir

indeks - anahtar

.php? - Php'de bir siteye ihtiyacınız olduğunu gösteren bir kod

id = sitedeki bir şeyin tanımlayıcısı

id = 2 bizim durumumuzda 2, tanımlayıcının hangi parametreyle ayrıştırılması gerektiğinin bir göstergesidir.

index.php Id = 2 yazarsanız, sadece id = 2 olan siteler olacak, uyumsuzluk durumunda site elenecektir. Bu nedenle, tanımlayıcının tam bir göstergesini yazmanın bir anlamı yoktur - çünkü 1,2,3,4,5 ve sonsuz olabilir.

Kesin bir kapı oluşturmaya karar verirseniz, diyelim ki Steam altında, o zaman böyle bir görünüm vermek mantıklıdır.

inurl: oyun * + metin: "csgo"

sitenin url'sinde * kelime oyununu ayrıştırır (burada *, kelime oyunundan sonra rastgele sayıda karakterdir - sonuçta, oyunlar ve benzerleri olabilir)

Ayrıca intitle gibi bir operatör kullanmaya değer:

İyi bir oyun sitesi gördüyseniz veya savunmasız oyun sitelerinin bir listesine sahipseniz

ayrıştırma için ilgili operatörü kullanmak mantıklıdır:

İlgili için: siteye bağlantı şeklinde bir değer uygundur

ilgili: ***

- arama motorunun bakış açısından tüm siteleri belirtilenlere benzer bulacaktır.

Unutma - dork ayrıştırıyor - bu bir delik değil.

Bir delik, ayrıştırdığınız şeye dayalı olarak bir tarayıcı tarafından algılanan bir güvenlik açığıdır.

Kişisel olarak, proxy olmadan çalışırken çok sayıda önek (arama operatörü) kullanmanızı önermiyorum.

Size ülke için özel yollar oluşturma yöntemini anlatacağım.

index.php gibi bir dork yaratmak için Id = onu ayrıştırmamız gerekecek

dizin - keyfi bir kelime ile değiştireceğiz

.php?id = bizim dork kodumuz olacak

Uydurmak yeni kod hiçbir anlamı yok - çünkü birçok site aynı kodlarda ve motorlarda kararlı ve kalacak. Kodların listesi:

.php?konu =

.php?t =

.php?ch =

.php? _nkw =

.php?id =

.php?seçenek =

.php? görünüm =

.php?lang =

.php?sayfası =

.php?p =

.php?q =

.php?gdjkgd =

.php?oğlu =

.php?arama =

.php?uid =

.php?başlık =

.php?id_q =

.php?prid =

.php? etiketi =

.php?harf =

.php? gurur =

.php?katid =

.php?Kimlik =

.php?iWine =

.php?ürünKimliği =

.php?product_id =

.php?topic_id =

.php?pg =

.php?klan =

.php?fid =

.php?url =

.php?göster =

.php?inf =

.php?event_id =

.php? terimi =

.php?TegID =

.php?cid =

.php?prjid =

.php? sayfa kimliği =

.php?ad =

.php?id_n =

.php?th_id =

.php? kategorisi =

.php?book_id =

.php?isbn =

.php? item_id =

.php?sArama Kelimesi =

.php?CatID =

.php sanat =

.html?ts =

.html?konu =

.html?t =

.html? ch =

.html? _nkw =

.html? id =

.html?seçenek =

.html? görünüm =

.html? lang =

.html? sayfası =

.html?p =

.html?q =

.html? gdjkgd =

.html? oğul =

.html? arama =

.html? kullanıcı kimliği =

.html? başlık =

.html? id_q =

.html? prId =

.html? etiketi =

.html? harfi =

.html? gurur =

.html?

.html? Kimlik =

.html?iWine =

.html? ürün kimliği =

.html?product_id =

.html? topic_id =

.html? sf =

.html? klan =

.html?fid =

.html?url =

.html? göster =

.html?inf =

.html? event_id =

.html? terimi =

.html? TegID =

.html?cid =

.html? prjid =

.html? sayfa kimliği =

.html? ad =

.html? id_n =

.html? th_id =

.html? kategorisi =

.html?book_id =

.html? isbn =

.html? item_id =

.html?sArama Kelimesi =

.html?

.html? sanat =

.aspx?ts =

.aspx?konu =

.aspx?t =

.aspx?ch =

.aspx? _nkw =

.aspx?id =

.aspx?seçenek =

.aspx? görünüm =

.aspx?lang =

.aspx?sayfası =

.aspx?p =

.aspx?q =

.aspx?gdjkgd =

.aspx? oğul =

.aspx?arama =

.aspx? kullanıcı kimliği =

.aspx?başlık =

.aspx?id_q =

.aspx? prId =

.aspx? etiketi =

.aspx?harf =

.aspx?

.aspx?

.aspx?Kimlik =

.aspx?iWine =

.aspx?ürünKimliği =

.aspx?product_id =

.aspx? topic_id =

.aspx?pg =

.aspx?klan =

.aspx?fid =

.aspx?url =

.aspx?göster =

.aspx?inf =

.aspx? event_id =

.aspx? terim =

.aspx?TegID =

.aspx?cid =

.aspx?

.aspx?pageid =

.aspx?ad =

.aspx?id_n =

.aspx?th_id =

.aspx? kategorisi =

.aspx?book_id =

.aspx?isbn =

.aspx? item_id =

.aspx?sArama Kelimesi =

.aspx?

.aspx? sanat =

.asp?ts =

.asp?konu =

.asp?t =

.asp?ch =

.asp? _nkw =

.asp?id =

.asp?seçenek =

.asp görünümü =

.asp?lang =

.asp sayfası =

.asp?p =

.asp?q =

.asp?gdjkgd =

.asp? oğul =

.asp?arama =

.asp?uid =

.asp?başlık =

.asp?id_q =

.asp? prId =

.asp etiketi =

.asp?harf =

.asp? gurur =

.asp?

.asp?kimlik =

.asp?iWine =

.asp? ürün kimliği =

.asp?product_id =

.asp? topic_id =

.asp?pg =

.asp?klan =

.asp?fid =

.asp?url =

.asp göster =

.asp?inf =

.asp? event_id =

.asp? terimi =

.asp?TegID =

.asp?cid =

.asp?prjid =

.asp?pageid =

.asp?ad =

.asp?id_n =

.asp?th_id =

.asp kategorisi =

.asp?book_id =

.asp?isbn =

.asp? item_id =

.asp?sArama Kelimesi =

.asp?CatID = .asp?art =

.htm?ts = .htm?konu =

.htm?t = .htm?ch =

.htm? _nkw =

.htm?id =

.htm?seçenek =

.htm görünümü =

.htm?lang =

.htm sayfası =

.htm?p =

.htm?q =

.htm?gdjkgd =

.htm?oğlu =

.htm? arama =

.htm? kullanıcı kimliği =

.htm?başlık =

.htm?id_q =

.htm?prid =

.htm etiketi =

.htm?harf =

.htm? gurur =

.htm?katid =

.htm?Kimlik =

.htm?iWine =

.htm?ürünKimliği =

.htm?product_id =

.htm?topic_id =

.htm?pg =

.htm?klan =

.htm?fid =

.htm?url =

.htm göster =

.htm?inf =

.htm? event_id =

.htm? terimi =

.htm?TegID =

.htm?cid =

.htm?prjid =

.htm?sayfa kimliği =

.htm?ad =

.htm?id_n =

.htm?th_id =

.htm kategorisi =

.htm?book_id =

.htm?isbn =

.htm? item_id =

.htm?sArama Kelimesi =

.htm?CatID =

sanat =

.cgi?ts =

.cgi?konu =

.cgi?t =

.cgi? ch =

.cgi? _nkw =

.cgi? id =

.cgi?seçenek =

.cgi? görünüm =

.cgi? lang =

.cgi sayfası =

.cgi?p =

.cgi?q =

.cgi? gdjkgd =

.cgi? oğul =

.cgi? arama =

.cgi? kullanıcı kimliği =

.cgi? başlık =

.cgi? id_q =

.cgi? prId =

.cgi? etiketi =

.cgi? harfi =

.cgi? gurur =

.cgi?

.cgi?Kimlik =

.cgi?iŞarap =

.cgi? ürün kimliği =

.cgi?product_id =

.cgi? topic_id =

.cgi? sf =

.cgi? klan =

.cgi?fid =

.cgi? url =

.cgi? gösteri =

.cgi?inf =

.cgi? event_id =

.cgi? terim =

.cgi?TegID =

.cgi?cid =

.cgi? prjid =

.cgi? sayfa kimliği =

.cgi? isim =

.cgi?id_n =

.cgi?th_id =

.cgi? kategorisi =

.cgi?book_id =

.cgi? isbn =

.cgi? item_id =

.cgi?sArama Kelimesi =

.cgi?

sanat =

.jsp?ts =

.jsp?konu =

.jsp?t =

.jsp?ch =

.jsp? _nkw =

.jsp?id =

.jsp?seçenek =

.jsp? görünüm =

.jsp?lang =

.jsp? sayfası =

.jsp?p =

.jsp?q =

.jsp?gdjkgd =

.jsp? oğul =

.jsp? arama =

.jsp? kullanıcı kimliği =

.jsp?başlık =

.jsp?id_q =

.jsp? prId =

.jsp? etiketi =

.jsp? harfi =

.jsp? gurur =

.jsp?

.jsp?Kimlik =

.jsp?iWine =

.jsp? ürün kimliği =

.jsp?product_id =

.jsp? topic_id =

.jsp?pg =

.jsp?klan =

.jsp?fid =

.jsp?url =

.jsp?göster =

.jsp?inf =

.jsp? event_id =

.jsp? terimi =

.jsp?TegID =

.jsp?cid =

.jsp?

.jsp? sayfa kimliği =

.jsp?ad =

.jsp?id_n =

.jsp?th_id =

.jsp? kategorisi =

.jsp?book_id =

.jsp?isbn =

.jsp? item_id =

.jsp?sArama Kelimesi =

.jsp?

.jsp? sanat =

Bu kodları dork üreteci için kullanacağız.

Google çevirmene gidiyoruz - İtalyancaya çeviri yapıyoruz - en sık kullanılan kelimelerin bir listesi.

İtalyanca kelime listesini ayrıştırın - dork oluşturucunun ilk sütununa ekleyin - kodları ikinci sütuna koyun, genellikle php çeşitli siteler, cfm mağazaları, jsp - oyunlardır.

Oluşturma - boşlukları kaldırma. İtalya için özel salaklar hazır.

Sağdaki sütuna site yerine "beni hatırla, şifreni unuttum" tarzında aynı dilde ifadeler eklemek de mantıklı:

Ayrıştırmak için harika olacaklar, benzersiz bir şeyi ayrıştırırsanız ve dork anahtarını değiştirirseniz özel olurlar.

Ve beni aynı dilde hatırlamak için ekleyin - o zaman siteler yalnızca veritabanlarıyla uçacak.

Her şey düşünmekle ilgili. Kapılar name.php şeklinde olacak Uid = tüm özellikleri benzersiz bir anahtarda olacak. Inurl operatörü karıştırılacaklar: başvurmaya gerek yok - çünkü ayrıştırma url'de, metinde ve başlıkta onsuz gidecek.

Sonuçta, salağın anlamı, herhangi bir şey olabileceğidir - ve buhar, ve bir çubuk ve bir netteler - ya da belki olmayabilir. Burada miktarı almanız gerekiyor.

Ayrıca sözde güvenlik açığı ayrıştırma vardır.

Spoyler: Kapılar

metin: "java.lang.NumberFormatException: null"

intext: "SQL sözdiziminizde hata"

metin: "mysql_num_rows()"

metin: "mysql_fetch_array ()"

metin: "Talep İşlenirken Hata Oluştu"

metin: "Sunucu Hatası" / "Uygulama"

metin: "ODBC Sürücüleri için Microsoft OLE DB Sağlayıcısı hatası"

metin: "Geçersiz Sorgu dizesi"

metin: "ODBC için OLE DB Sağlayıcısı"

metin: "VBScript Çalışma Zamanı"

metin: "ADODB.Field"

metin: "BOF veya EOF"

metin: "ADODB.Komut"

metin: "JET Veritabanı"

metin: "mysql_fetch_row()"

metin: "Sözdizimi hatası"

metin: "dahil ()"

metin: "mysql_fetch_assoc()"

metin: "mysql_fetch_object()"

metin: "mysql_numrows()"

metin: "GetArray ()"

metin: "Getirme Satırı ()"

Özel verileri almak her zaman bilgisayar korsanlığı yapmak anlamına gelmez - bazen şurada yayınlanır: Kamu erişim... Bilgi google ayarları ve biraz ustalık, kredi kartı numaralarından FBI belgelerine kadar pek çok ilginç şey bulmanızı sağlayacaktır.

UYARI

Tüm bilgiler yalnızca bilgilendirme amaçlıdır. Bu makalenin materyallerinden kaynaklanabilecek olası zararlardan ne yayın kurulu ne de yazar sorumlu değildir.Bugün her şey internete bağlı, erişimi kısıtlamaya pek aldırmıyor. Bu nedenle, birçok özel veri arama motorlarının avı haline gelir. Örümcek robotlar artık web sayfalarıyla sınırlı değil, Web'de bulunan tüm içeriği indeksliyor ve sürekli olarak açıklanmayan bilgileri veritabanlarına ekliyor. Bu sırları bulmak kolaydır - sadece onlar hakkında tam olarak nasıl soru soracağınızı bilmeniz gerekir.

dosya aranıyor

Doğru ellerde Google, Web'de kötü olan her şeyi hızlı bir şekilde bulacaktır - örneğin, kişisel bilgiler ve resmi kullanım için dosyalar. Genellikle bir halının altındaki bir anahtar gibi gizlenirler: gerçek erişim kısıtlamaları yoktur, veriler sadece sitenin arka bahçesinde, bağlantıların yönlendirmediği yerde bulunur. Google'ın standart web arayüzü yalnızca temel ayarlar gelişmiş arama, ancak bunlar bile yeterli olacaktır.

Aramanızı Google'da filetype ve ext kullanarak belirli dosya türleriyle sınırlandırmak için iki operatör kullanabilirsiniz. Birincisi, arama motorunun dosya başlığına göre belirlediği formatı, ikincisi - dahili içeriğinden bağımsız olarak dosya uzantısını belirtir. Her iki durumda da arama yaparken yalnızca uzantıyı belirtmeniz gerekir. Başlangıçta, ext operatörü, dosyanın belirli biçim özelliklerine sahip olmadığı durumlarda (örneğin, içinde herhangi bir şeyin olabileceği ini ve cfg yapılandırma dosyalarını aramak için) kullanım için uygundu. Artık Google'ın algoritmaları değişti ve operatörler arasında görünür bir fark yok - çoğu durumda sonuçlar aynı çıkıyor.

Sorunu filtreleme

Varsayılan olarak Google, dizine eklenmiş sayfalardaki tüm dosyalarda sözcükleri ve genel olarak girilen karakterleri arar. Arama kapsamını etki alanına göre sınırlayabilirsiniz Üst düzey, belirli bir site veya dosyalardaki istenen dizinin konumuna göre kendilerini. İlk iki seçenek için operatör sitesi, ardından alan adı veya seçilen site kullanılır. Üçüncü durumda, bir dizi operatör, hizmet alanlarında ve meta verilerde bilgi aramanıza izin verir. Örneğin, allinurl, bağlantıların gövdesinde belirtilenleri bulur, allinanchor - etiketli metinde , allintitle - sayfa başlıklarında, allintext - sayfaların gövdesinde.

Her operatör için daha kısa bir ada sahip bir lite versiyonu vardır (tümü öneki olmadan). Aradaki fark, allinurl'nin tüm kelimelerle bağlantıları bulması, inurl'in ise yalnızca ilkiyle bağlantıları bulmasıdır. Sorgudan ikinci ve sonraki kelimeler web sayfalarının herhangi bir yerinde görünebilir. inurl operatörü de anlam bakımından benzer olan diğerinden farklıdır - site. İlki, bilinen güvenlik açıklarına sahip bileşenleri bulmak için yaygın olarak kullanılan, aranan belgeye (örneğin, / cgi-bin /) bir bağlantıda herhangi bir karakter dizisini bulmanızı sağlar.

Pratikte deneyelim. Allintext filtresini alıyoruz ve talebin, yalnızca iki yıl sonra (veya sahipleri arka arkaya herkesi beslemekten bıktığında) sona erecek olan kredi kartı numaraları ve doğrulama kodlarının bir listesini döndürmesini sağlıyoruz.

Allintext: kart numarası son kullanma tarihi / 2017 cvv

Genç bir bilgisayar korsanının Pentagon veya NASA'nın "sunucularına saldırdığı" ve gizli bilgileri çaldığı haberlerini okuduğunuzda, çoğu durumda Google'ı kullanmanın bu kadar basit bir tekniğinden bahsediyoruz. NASA çalışanlarının bir listesi ve iletişim bilgileriyle ilgilendiğimizi varsayalım. Elbette elektronik ortamda böyle bir liste var. Kolaylık sağlamak veya gözetim yoluyla, kuruluşun web sitesinde de bulunabilir. Bu durumda, dahili kullanım için tasarlandığından, onunla hiçbir bağlantı olmaması mantıklıdır. Böyle bir dosyada hangi kelimeler olabilir? En azından - "adres" alanı. Tüm bu varsayımları test etmek kolaydır.

Inurl: nasa.gov dosya türü: xlsx "adres"

Bürokrasi kullanıyoruz

Bunun gibi buluntular hoş bir küçük şey. Gerçekten sağlam bir yakalama, web yöneticileri için Google operatörleri, Web'in kendisi ve aranan şeyin yapısı hakkında daha ayrıntılı bilgi sağlar. Ayrıntıları bilerek, kalanlarda gerçekten değerli veriler elde etmek için sonuçları kolayca filtreleyebilir ve ihtiyacınız olan dosyaların özelliklerini iyileştirebilirsiniz. Bürokrasinin burada kurtarmaya gelmesi komik. Yanlışlıkla Web'e sızan gizli bilgileri aramayı kolaylaştıran standart formülasyonlar üretir.

Örneğin, ABD Savunma Bakanlığı'nın ofisinde zorunlu olan Dağıtım beyanı damgası, bir belgenin dağıtımına ilişkin standart kısıtlamalar anlamına gelir. A harfi, gizli hiçbir şeyin bulunmadığı kamuya açık yayınları belirtir; B - yalnızca dahili kullanım içindir, C - kesinlikle gizlidir, vb. F'ye kadar. Ayrı olarak, en yüksek düzeyde bir devlet sırrını temsil eden özellikle değerli bilgileri işaret eden X harfi vardır. Bu tür belgeleri görev başında yapması gerekenler araştırsın, biz de kendimizi C harfli dosyalarla sınırlayacağız. DoDI direktifi 5230.24'e göre, bu tür işaretleme, gelen kritik teknolojilerin tanımını içeren belgelere atanır. ihracat kontrolü altındadır. Bu tür yüksek düzeyde korunan bilgiler, ABD Ordusuna adanmış .mil üst düzey etki alanındaki sitelerde bulunabilir.

"DAĞITIM BEYANI C" inurl: navy.mil

.mil alan adının yalnızca ABD Savunma Bakanlığı ve onun sözleşmeli kuruluşlarına ait siteleri içermesi çok uygundur. Etki alanı kısıtlamalı arama sonuçları son derece temizdir ve başlıklar kendi kendini açıklayıcı niteliktedir. Rus sırlarını bu şekilde aramak pratik olarak işe yaramaz: .ru ve.rf alanlarında kaos hüküm sürüyor ve birçok silah sisteminin adı botanik (PP "Cypress", ACS "Akatsiya") veya tamamen muhteşem (TOS ") Buratino").

.mil alanındaki bir siteden herhangi bir belgeyi dikkatlice inceleyerek, aramanızı daraltmak için diğer işaretçileri görebilirsiniz. Örneğin, ilginç teknik bilgileri aramak için de uygun olan ihracat kısıtlamaları "Sec 2751" için bir referans. Zaman zaman, bir zamanlar göründüğü resmi sitelerden geri çekilir, bu nedenle arama sonuçlarında ilginç bir bağlantıyı takip edemezseniz, Google'ın önbelleğini (önbellek operatörü) veya İnternet Arşivi sitesini kullanın.

Bulutlara tırmanmak

Yanlışlıkla gizliliği kaldırılan devlet belgelerine ek olarak, Google'ın önbelleği, zaman zaman Dropbox'tan ve kamuya açıklanmış verilere "özel" bağlantılar oluşturan diğer depolama hizmetlerinden kişisel dosyalara bağlantılar açar. Alternatif ve ev yapımı hizmetlerde durum daha da kötü. Örneğin, aşağıdaki istek, yönlendiricilerinde aktif olarak kullanılan ve yüklü bir FTP sunucusuna sahip tüm Verizon istemcilerinden gelen verileri bulur.

Allinurl: ftp: // verizon.net

Şimdi böyle zeki kırk binden fazla insan var ve 2015 baharında çok daha fazlası vardı. Verizon.net yerine, tanınmış herhangi bir sağlayıcının adını değiştirebilirsiniz ve bu sağlayıcı ne kadar ünlü olursa, yakalama o kadar büyük olabilir. Yerleşik FTP sunucusu aracılığıyla, yönlendiriciye bağlı harici depolamadaki dosyaları görebilirsiniz. Genellikle bu, uzaktan çalışma, kişisel bir bulut veya bir tür eşler arası dosya indirme için bir NAS'tır. Bu tür medyanın tüm içeriği Google ve diğer arama motorları tarafından indekslenir, böylece doğrudan bir bağlantı kullanarak harici sürücülerde depolanan dosyalara erişebilirsiniz.

gözetleme yapılandırmaları

Bulutlara yaygın geçişten önce, yeterince güvenlik açığına sahip basit FTP sunucuları, uzak depolar olarak hüküm sürüyordu. Birçoğu bugün hala alakalı. Örneğin, popüler WS_FTP Professional programı yapılandırma verilerini, kullanıcı hesaplarını ve parolaları ws_ftp.ini dosyasında depolar. Tüm kayıtlar düz metin olarak depolandığından ve şifreler minimum karartma sonrasında Üçlü DES ile şifrelendiğinden, bulunması ve okunması kolaydır. Çoğu versiyonda, sadece ilk baytı atmak yeterlidir.

WS_FTP Password Decryptor yardımcı programını veya ücretsiz bir web hizmetini kullanarak bu tür parolaların şifresini çözmek kolaydır.

Rastgele bir siteyi hacklemekten bahsetmişken, genellikle CMS yapılandırma dosyalarının veya uygulamalarının günlüklerinden ve yedeklerinden bir şifre almak anlamına gelir. e-ticaret... Tipik yapılarını biliyorsanız, kolayca belirtebilirsiniz. anahtar kelimeler... ws_ftp.ini dosyasında bulunanlar gibi satırlar son derece yaygındır. Örneğin, Drupal ve PrestaShop bir kullanıcı kimliğine (UID) ve buna karşılık gelen bir parolaya (pwd) sahiptir ve tüm bilgiler .inc uzantılı dosyalarda saklanır. Bunları aşağıdaki gibi arayabilirsiniz:

"pwd =" "UID =" dahili: inc

DBMS'den şifreleri açığa çıkarmak

SQL sunucularının yapılandırma dosyalarında adlar ve adresler E-posta kullanıcılar düz metin olarak saklanır ve parola yerine MD5 karmaları yazılır. Bunların şifresini çözmek kesinlikle imkansızdır, ancak bilinen karma şifre çiftleri arasında bir eşleşme bulabilirsiniz.

Şimdiye kadar, parola karmasını bile kullanmayan DBMS'ler var. Herhangi birinin yapılandırma dosyaları tarayıcıda kolayca görüntülenebilir.

Metin: DB_PASSWORD dosya türü: env

Sunuculardaki gelişiyle Windows yeri yapılandırma dosyaları kayıt defterini kısmen işgal etti. Dosya türü olarak reg kullanarak, dalları arasında tam olarak aynı şekilde arama yapabilirsiniz. Örneğin, bunun gibi:

Dosya türü: reg HKEY_CURRENT_USER "Parola" =

bariz olanı unutma

Bazen yanlışlıkla açıp görüş alanına yakalanması yardımı ile sınıflandırılmış bilgilere ulaşmak mümkündür. Google verileri... İdeal olarak, bazı ortak formatlarda bir şifre listesi bulun. Hesap bilgilerini şurada saklayın: Metin dosyası, Word belgesi veya elektronik Excel elektronik tablo sadece çaresiz insanlar yapabilir, ama onlardan her zaman yeterince vardır.

Dosya türü: xls inurl: şifre

Bir yandan, bu tür olayları önlemenin birçok yolu vardır. htaccess'te yeterli erişim haklarının belirtilmesi, CMS'nin yamalanması, sol el komut dosyalarının kullanılmaması ve diğer açıkların kapatılması gereklidir. Arama motorlarının içinde belirtilen dosya ve dizinleri indekslemesini engelleyen bir robots.txt dosyası da bulunmaktadır. Öte yandan, bazı sunuculardaki robots.txt yapısı standart olandan farklıysa, o sunucuda neyi saklamaya çalıştıklarını hemen görebilirsiniz.

Herhangi bir sitedeki dizinlerin ve dosyaların listesinin önünde standart dizini bulunur. Hizmet amacıyla başlıkta görünmesi gerektiğinden, aramasını intitle operatörüyle sınırlamak mantıklıdır. / admin /, / kişisel /, / etc / ve hatta / secret / dizinlerinde ilginç şeyler bulunur.

Güncellemeleri takip edin

Buradaki alaka düzeyi son derece önemlidir: eski güvenlik açıkları çok yavaş kapatılır, ancak Google ve arama sonuçları sürekli değişmektedir. Hatta "son saniye" filtresi (& tbs = qdr: istek url'sinin sonundaki s) ile "gerçek zamanlı" (& tbs = qdr: 1) arasında bile fark vardır.

Tarih zaman aralığı son Güncelleme Google'dan dosya da dolaylı olarak belirtilir. Grafik web arayüzü üzerinden tipik periyotlardan (saat, gün, hafta vb.) birini seçebilir veya bir tarih aralığı belirleyebilirsiniz ancak bu yöntem otomasyona uygun değildir.

görerek adres çubuğu sadece inşaat & tbs = qdr: kullanarak sonuçların çıktısını sınırlamanın bir yolunu tahmin edebilirsiniz. Bir yıllık limiti belirledikten sonraki y harfi (& tbs = qdr: y), m geçen ayın sonuçlarını gösterir, w - hafta için, d - geçmiş gün için, h - için son saat, n - bir dakika içinde ve s - bir saniyede. Google'a az önce bildirilen en son sonuçlar, & tbs = qdr: 1 filtresi kullanılarak bulunur.

Zahmetli bir script yazmanız gerekiyorsa, tarih aralığının tarih aralığı operatörü kullanılarak Google'da Jülyen formatında ayarlandığını bilmeniz faydalı olacaktır. Örneğin, listeyi bu şekilde bulabilirsiniz. PDF belgeleri gizli kelimesiyle, 1 Ocak - 1 Temmuz 2015 tarihleri arasında yüklendi.

Gizli dosya türü: pdf tarih aralığı: 2457024-2457205

Aralık, kesirli kısım hariç Jülyen tarih biçiminde belirtilir. Bunları Gregoryen takviminden manuel olarak çevirmek elverişsizdir. Bir tarih dönüştürücü kullanmak daha kolaydır.

Tekrar hedefleme ve filtreleme

Arama sorgusunda ek operatörler belirtmenin yanı sıra, bunları doğrudan bağlantının gövdesine gönderebilirsiniz. Örneğin, niteleme filetype: pdf, as_filetype = pdf yapısına karşılık gelir. Bu nedenle, herhangi bir açıklamayı belirtmek uygundur. Arama URL'sine cr = countryHN yapısı eklenerek ve yalnızca Bobruisk - gcs = Bobruisk şehrinden yalnızca Honduras Cumhuriyeti'nden sonuçların döndürülmesinin belirtildiğini varsayalım. Tam bir liste için geliştirici bölümüne bakın.

Google'ın otomasyon araçları hayatı kolaylaştırmak içindir, ancak çoğu zaman zorluklar da eklerler. Örneğin, kullanıcının şehri, WHOIS aracılığıyla kullanıcının IP'si tarafından belirlenir. Bu bilgilere dayanarak Google, sunucular arasındaki yükü dengelemekle kalmaz, aynı zamanda arama sonuçlarını da değiştirir. Bölgeye bağlı olarak, aynı istek için ilk sayfa farklı sonuçlar alır ve bazıları tamamen gizlenmiş olabilir. Kozmopolit gibi hissetmek ve herhangi bir ülkeden bilgi aramak için gl = country direktifinden sonraki iki harfli kodu yardımcı olacaktır. Örneğin, Hollanda kodu NL'dir, ancak Vatikan ve Kuzey Kore'nin Google'da kendi kodu yoktur.

Çoğu zaman, birkaç gelişmiş filtre kullandıktan sonra bile arama sonuçları karmaşıktır. Bu durumda, sorguya birkaç hariç tutma sözcüğü ekleyerek sorguyu hassaslaştırmak kolaydır (her birinin önünde bir eksi işareti vardır). Örneğin, bankacılık, isimler ve eğitim, genellikle Kişisel kelimesiyle birlikte kullanılır. Bu nedenle, daha temiz arama sonuçları, bir sorgunun ders kitabı örneğiyle değil, rafine edilmiş bir sorguyla gösterilecektir:

Intitle: "Index of / Personal /" -names -tutorial -banking

son örnek

Sofistike bilgisayar korsanı, ihtiyaç duyduğu her şeyi kendi başına sağlamasıyla ayırt edilir. Örneğin, bir VPN uygundur, ancak ya pahalıdır ya da geçici ve sınırlıdır. Tek başına abone olmak çok pahalı. Grup aboneliklerinin olması iyi bir şey ve Google'ın yardımıyla bir grubun parçası olmak çok kolay. Bunu yapmak için, oldukça standart olmayan bir PCF uzantısına ve tanınabilir bir yola sahip olan Cisco VPN yapılandırma dosyasını bulmanız yeterlidir: Program Dosyaları \ Cisco Sistemleri \ VPN İstemcisi \ Profiller. Bir istek ve örneğin Bonn Üniversitesi'nin güler yüzlü personeline katılırsınız.

Dosya türü: pcf vpn VEYA Grup

BİLGİ

Google bulur yapılandırma dosyalarışifreler içerir, ancak çoğu şifrelenir veya karmalarla değiştirilir. Sabit uzunlukta dizeler görürseniz, hemen bir şifre çözme hizmeti arayın.Parolalar şifreli olarak saklanır, ancak Maurice Massard bunların şifresini çözmek için zaten bir program yazmıştır ve bunu thecampusgeeks.com aracılığıyla ücretsiz olarak sağlar.

NS Google yardımı yüzlerce farklı şekiller saldırılar ve sızma testleri. Popüler programları, ana veritabanı biçimlerini, birden çok PHP güvenlik açığını, bulutları vb. etkileyen birçok seçenek vardır. Ne aradığınıza dair doğru bir fikriniz varsa, gerekli bilgileri (özellikle kamuya açıklanması planlanmayanları) elde etmeyi büyük ölçüde kolaylaştıracaktır. Shodan, tek bir ilginç fikir kaynağı değil, dizine alınmış ağ kaynaklarının her veritabanıdır!

google.com ile doğru arama nasıl yapılır?

Herkes muhtemelen Google gibi bir arama motorunun nasıl kullanılacağını bilir =) Ancak doğru bir şekilde oluşturursanız herkes bunu bilmiyor arama sorgusuözel yapılar yardımı ile aradığınız sonuçlara çok daha verimli ve daha hızlı ulaşabilirsiniz =) Bu yazımda doğru arama yapabilmek için ne ve nasıl yapmanız gerektiğini göstermeye çalışacağım.

Google, google.com'da arama yaparken özel anlamı olan birkaç gelişmiş arama operatörünü destekler. Tipik olarak, bu operatörler aramayı değiştirir ve hatta Google'a aramanın tamamını yapmasını söyler. çeşitli türleri arama. Örneğin, inşaat bağlantı: bir özel operatör, ve istek bağlantı: www.google.com size normal bir arama yapmayacak, bunun yerine google.com'a bağlantıları olan tüm web sayfalarını bulacaktır.

alternatif istek türleri

önbellek: Sorgunuza başka kelimeler eklerseniz, Google, önbelleğe alınan belgede dahil edilen kelimeleri vurgulayacaktır.

Örneğin, önbellek: www.web sitesiönbelleğe alınmış içeriği "web" kelimesi vurgulanmış olarak gösterecektir.

bağlantı: yukarıda tartışılan arama sorgusu, belirtilen sorguya bağlantılar içeren web sayfalarını gösterecektir.

Örneğin: bağlantı: www.site http: //www.site bağlantısı olan tüm sayfaları görüntüler

ilgili: Belirtilen web sayfasıyla "ilgili" web sayfalarını görüntüler.

Örneğin, ilgili: www.google.com benzer web sayfalarını listeler ana sayfa Google

bilgi: Bilgi İste: Google'ın istenen web sayfası hakkında sahip olduğu bazı bilgileri sağlar.

Örneğin, bilgi: web sitesi forumumuz hakkında bilgi gösterecektir =) (Armada - Yetişkin web yöneticilerinin Forumu).

Diğer bilgi talepleri

tanımlamak: define: sorgusu, bundan sonra girdiğiniz kelimelerin çeşitli çevrimiçi kaynaklardan derlenmiş bir tanımını sağlayacaktır. Tanım, girilen tüm ifade için olacaktır (yani, tam sorgudaki tüm kelimeleri içerecektir).

hisse senetleri:İsteğinize hisse senedi ile başlarsanız: Google, istek zaman çizelgesinin geri kalanını hisse senedi simgesi olarak değerlendirir ve aşağıdakileri gösteren bir sayfaya bağlantı verir: hazır bilgi bu semboller için.

Örneğin, hisse senetleri: Intel yahoo Intel ve Yahoo hakkında bilgi gösterecektir. (Karakterleri yazmanız gerektiğini unutmayın. son Haberler, şirket adı değil)

İstek Değiştiriciler

alan: Sorgunuza site: eklerseniz, Google sonuçları o alan adında bulduğu web siteleriyle sınırlar.

Ayrıca ru, org, com, vb. gibi bireysel bölgeleri de arayabilirsiniz ( site: com site: ru)

allintitle: allintitle : ile bir sorgu çalıştırırsanız, Google sonuçları başlıktaki sorgunun tüm kelimeleri ile sınırlandırır.

Örneğin, allintitle: google arama resimler, Blog vb. gibi tüm google arama sayfalarını döndürür

başlık:İsteğinize intitle: eklerseniz, Google sonuçları başlığında o kelimeyi içeren belgelerle sınırlandırır.

Örneğin, başlık: iş

allinurl: allinurl ile bir sorgu çalıştırırsanız: Google, URL'deki sorgunun tüm kelimeleri ile sonuçları sınırlandırır.

Örneğin, allinurl: google arama google ile belgeleri döndürecek ve başlıkta arayacaktır. Ayrıca, bir seçenek olarak, kelimeleri bölü (/) ile ayırabilirsiniz, böylece eğik çizginin her iki tarafındaki kelimeler aynı sayfa içinde aranacaktır: Örnek allinurl: foo / bar

inurl: Sorgunuza inurl: eklerseniz, Google sonuçları URL'de o kelimeyi içeren belgelerle sınırlar.

Örneğin, Animasyon inurl: web sitesi

metin: sadece sayfanın metninde belirtilen kelimeyi arar, başlık ve bağlantı metinlerini ve ilgili olmayan diğer şeyleri görmezden gelir.Bu değiştiricinin bir türevi de vardır - tüm metin: onlar. ayrıca, sorgudaki tüm kelimeler sadece metin içinde aranacaktır, bu da önemli olan, bağlantılarda sık kullanılan kelimelerin göz ardı edilmesidir.

Örneğin, metin: forum

tarih aralığı: zaman dilimlerinde arama yapar (tarih aralığı: 2452389-2452389), tarihler için tarihler Jülyen biçimindedir.

Peki, ve her türlü ilginç istek örneği

Google için sorgu yazma örnekleri. spam gönderenler için

Inurl: control.guest?A = işaret

Site: book.dreambook.com “Ana sayfa URL” “Sign my” inurl: sign

Site: www.freegb.net Ana Sayfa

Inurl: sign.asp “Karakter Sayısı”

"Mesaj:" inurl: sign.cfm "Gönderen:"

Inurl: register.php “Kullanıcı Kaydı” “Web Sitesi”

Inurl: edu / ziyaretçi defteri “Ziyaretçi Defterini İmzala”

Inurl: "Yorum Gönder" "URL" gönder

Inurl: / arşivler / “Yorumlar:” “Bilgiyi hatırlıyor musunuz?”

“Script ve Ziyaretçi Defteri Oluşturan:” “URL:” “Yorumlar:”

Inurl: Eylem = “phpBook” “URL” ekle

Intitle: "Yeni Hikaye Gönder"

dergiler

Inurl: www.livejournal.com/users/ mode = cevap

Inurl greatjournal.com/ mode = cevap

Inurl: fastbb.ru/re.pl?

Inurl: fastbb.ru /re.pl? "misafir defteri"

Bloglar

Inurl: blogger.com/comment.g? ”PostID” “anonim”

Inurl: typepad.com/ “Yorum gönder” “Kişisel bilgileri hatırlıyor musun?”

Inurl: greatjournal.com/community/ “Yorum gönder” “anonim posterlerin adresleri”

“Yorum gönder” “anonim posterlerin adresleri” -

Başlık: "Yorum gönder"

Inurl: pirillo.com “Yorum gönder”

Forumlar

Inurl: gate.html? ”Ad = Forumlar” “mod = yanıt”

Inurl: "forum / posting.php? Mod = cevap"

Inurl: "mes.php?"

Inurl: "üyeler.html"

Inurl: forum / üye listesi.php? ”

Web kaynaklarında herhangi bir güvenlik açığı araması, istihbarat ve bilgi toplama ile başlar.

İstihbarat ya aktif olabilir - bir sitenin dosyalarını ve dizinlerini kaba kuvvetle çalıştırabilir, güvenlik açığı tarayıcılarını başlatabilir, siteyi manuel olarak tarayabilir ve pasif - farklı arama motorlarında bilgi arayabilir. Bazen bir güvenlik açığı sitenin ilk sayfası açılmadan önce ortaya çıkar.

Bu nasıl mümkün olabilir?

Yararlı bilgilere ek olarak, internette durmadan dolaşan robotları arayın sıradan kullanıcı, genellikle bir web kaynağına yapılan saldırıda siber suçlular tarafından kullanılabilecekleri düzeltin. Örneğin, komut dosyası hataları ve hassas bilgiler içeren dosyalar (yapılandırma dosyalarından ve günlüklerden kimlik doğrulama verileri ve veritabanı yedekleri içeren dosyalara kadar).

Bir arama robotunun bakış açısından, bir sql sorgusunun yürütülmesiyle ilgili bir hata mesajı, örneğin sayfadaki ürünlerin açıklamasından ayrılamaz, düz metindir. Arama robotu aniden .sql uzantılı bir dosyayla karşılaşırsa, bu dosya nedense çalışma klasörü site, o zaman sitenin içeriğinin bir parçası olarak algılanacak ve ayrıca dizine eklenecektir (muhtemelen içinde belirtilen şifreler dahil).

Bu tür bilgiler, "savunmasız sayfaları" güvenlik açıkları içermeyen sayfalardan ayırmaya yardımcı olan güçlü, genellikle benzersiz anahtar kelimeler bilinerek bulunabilir.

Exploit-db.com'da anahtar kelimeleri kullanan özel sorgulardan oluşan devasa bir veri tabanı (sözde dorklar) bulunur ve bu veri tabanı Google Hack Veri Tabanı olarak bilinir.

neden google?

Kapılar iki nedenden dolayı öncelikle google'ı hedef alır:

- anahtar kelimeler (Tablo 1'de gösterilmiştir) ve özel karakterler (Tablo 2'de gösterilmiştir) için en esnek sözdizimi;

- google dizini diğer arama motorlarından daha eksiksizdir;

Tablo 1 - Ana google anahtar kelimeleri

| anahtar kelime |

Anlam |

Örnek |

| alan |

Yalnızca belirtilen sitede arama yapın. Yalnızca url'yi dikkate alır |

site: somesite.ru - verilen alan ve alt alan adları için tüm sayfaları bulur |

| inurl |

uri'de bulunan kelimelere göre arama yapın. cl'den farklı olarak. "site" kelimeleri, site adından sonra eşleşmeleri arar |

inurl: haberler - verilen kelimenin uri'de bulunduğu tüm sayfaları bul |

| metin |

Sayfanın gövdesinde ara |

intext: "fişler" - normal "fişler" sorgusuna tamamen benzer |

| başlık |

Sayfa başlığında arama yapın. Etiketler arasına alınmış metin |

giriş

giriş