Inurl view php عريض. استخدام ميزات Google غير المعروفة للعثور على الأشياء المخفية

قم بتشغيل الملف الذي تم تنزيله بنقرة مزدوجة (يجب أن يكون لديك ملف آلة افتراضية ).

3. عدم الكشف عن هويته عند فحص موقع لحقن SQL

ضبط Tor و Privoxy على Kali Linux

[قسم قيد الإنشاء]

تكوين Tor و Privoxy على نظام Windows

[قسم قيد الإنشاء]

إعدادات للعمل من خلال وكيل في حقن jSQL

[قسم قيد الإنشاء]

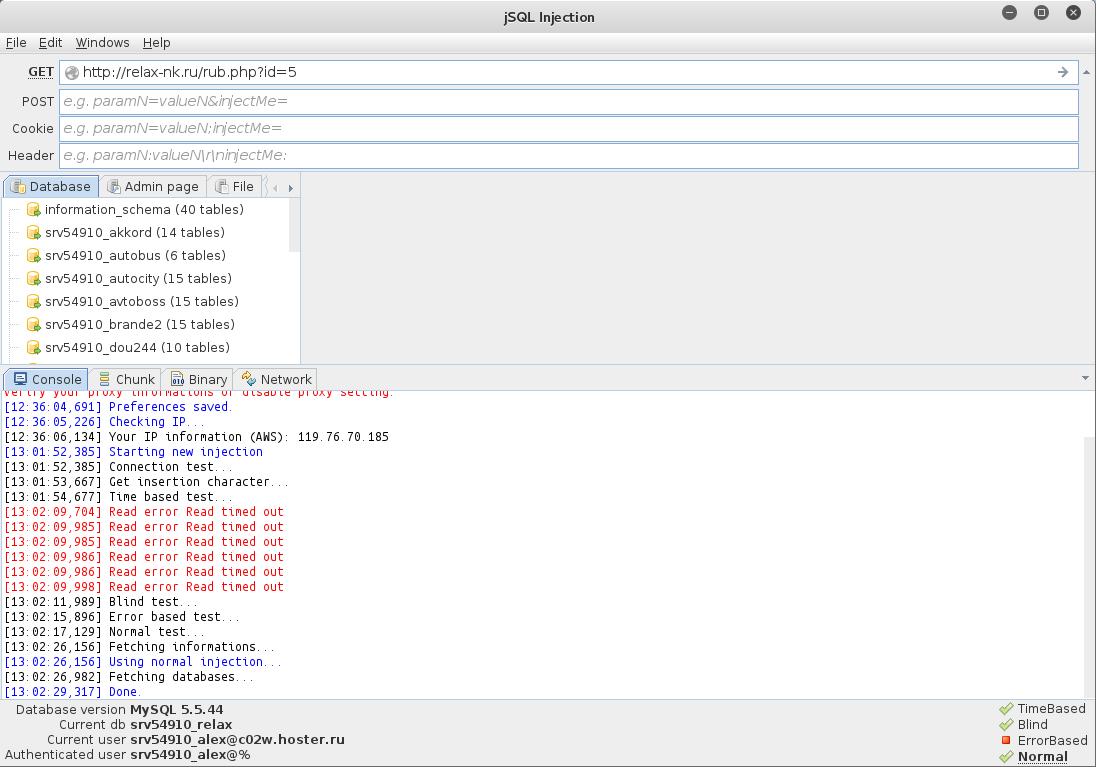

4. فحص الموقع لحقن SQL باستخدام حقن jSQL

العمل مع البرنامج بسيط للغاية. يكفي إدخال عنوان الموقع والضغط على ENTER.

تُظهر لقطة الشاشة التالية أن الموقع عرضة لثلاثة أنواع من حقن SQL في وقت واحد (يشار إلى المعلومات المتعلقة بهم في الزاوية اليمنى السفلية). من خلال النقر على أسماء الحقن ، يمكنك تبديل الطريقة المستخدمة:

أيضا ، تم بالفعل عرض قواعد البيانات الموجودة.

يمكنك مشاهدة محتويات كل جدول:

عادةً ما يكون الشيء الأكثر إثارة للاهتمام في الجداول هو بيانات اعتماد المسؤول.

إذا كنت محظوظًا ووجدت بيانات المسؤول ، فمن السابق لأوانه الابتهاج. تحتاج أيضًا إلى العثور على لوحة الإدارة حيث يتم إدخال هذه البيانات.

5. ابحث عن مناطق الإدارة باستخدام حقن jSQL

للقيام بذلك ، انتقل إلى علامة التبويب التالية. هنا يتم الترحيب بنا من خلال قائمة بالعناوين المحتملة. يمكنك تحديد صفحة واحدة أو عدة صفحات للتحقق منها:

تكمن الراحة في حقيقة أنك لست بحاجة إلى استخدام برامج أخرى.

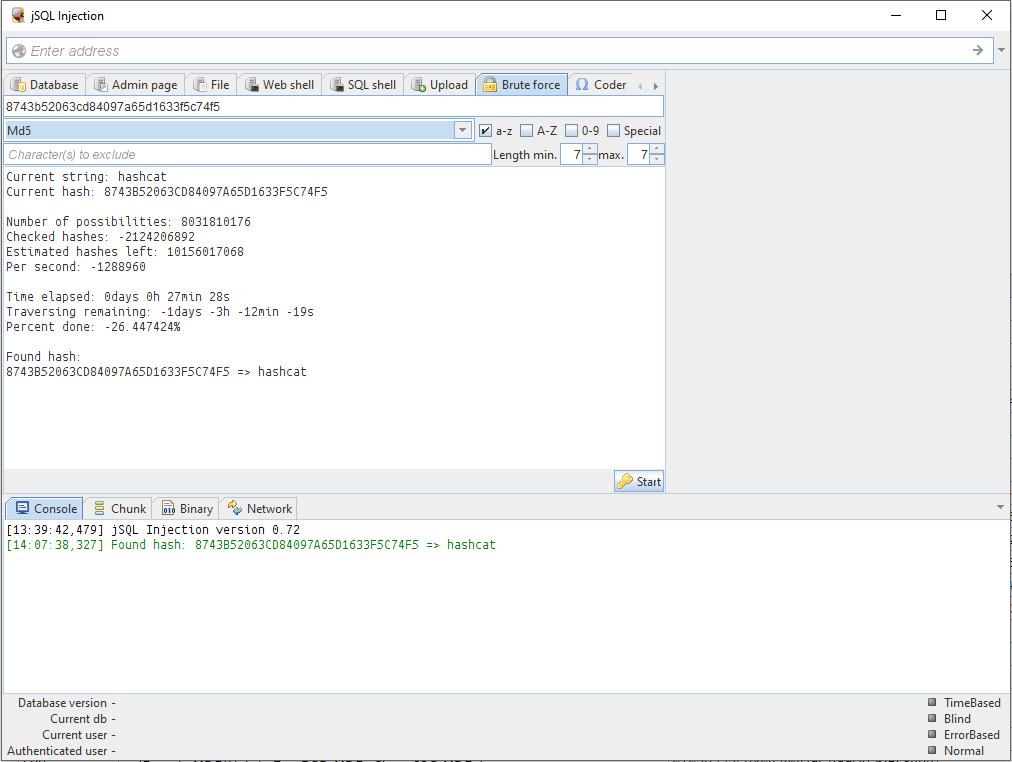

لسوء الحظ ، فإن المبرمجين المهملين الذين يخزنون كلمات المرور بتنسيق شكل مفتوح، ليس كثيرا. في كثير من الأحيان ، في سطر كلمة المرور ، نرى شيئًا مثل

8743b52063cd84097a65d1633f5c74f5

هذا هو تجزئة. يمكنك فك تشفيرها بالقوة الغاشمة. و… حقن jSQLلديه قوة غاشمة مدمجة.

6. تجزئات التأثير الغاشم باستخدام حقن jSQL

الراحة بلا شك هي أنك لست بحاجة للبحث عن برامج أخرى. يدعم العديد من التجزئات الأكثر شيوعًا.

هذا ليس أكثر الخيار الأفضل... من أجل أن تصبح خبيرًا في فك رموز التجزئة ، يوصى بالكتاب "" باللغة الروسية.

ولكن ، بالطبع ، عندما لا يكون هناك برنامج آخر في متناول اليد أو لا يوجد وقت للتعلم ، فإن حقن jSQL مع وظيفة القوة الغاشمة المدمجة سيكون مفيدًا.

هناك إعدادات: يمكنك تعيين الأحرف المضمنة في كلمة المرور ، ونطاق طول كلمة المرور.

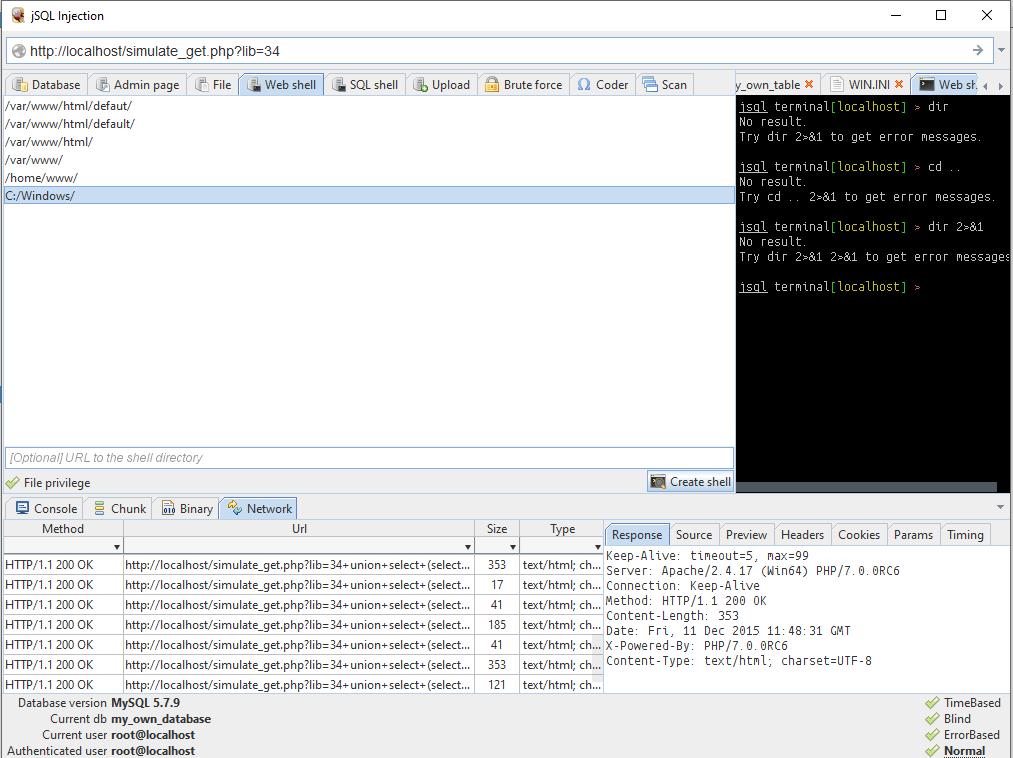

7. العمليات مع الملفات بعد الكشف عن حقن SQL

بالإضافة إلى العمليات مع قواعد البيانات - قراءتها وتعديلها ، في حالة الكشف عن حقن SQL ، يمكن إجراء عمليات الملفات التالية:

- قراءة الملفات الموجودة على الخادم

- تحميل ملفات جديدة على الخادم

- تحميل قذائف على الخادم

وكل هذا يتم تنفيذه في حقن jSQL!

هناك قيود - يجب أن يمتلك خادم SQL امتيازات الملف. بالنسبة لمسؤولي النظام المعقولين ، يتم تعطيلهم والوصول إلى ملفات نظام الملفاتلن تتمكن من الحصول عليها.

من السهل التحقق من وجود امتيازات الملف. انتقل إلى إحدى علامات التبويب (قراءة الملفات وإنشاء غلاف وتحميل ملف جديد) وحاول تنفيذ إحدى العمليات المحددة.

ملاحظة أخرى مهمة للغاية - نحتاج إلى معرفة المسار المطلق الدقيق للملف الذي سنعمل به - وإلا فلن يعمل شيء.

ألق نظرة على لقطة الشاشة التالية:

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE(لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE(لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

إذا كان لديك خطأ مختلف بدلاً من ذلك:

مشكلة في الكتابة إلى [directory_name]

هذا يعني أنك حددت بشكل غير صحيح المسار المطلق حيث تريد كتابة الملف.

من أجل افتراض مسار مطلق ، عليك أن تعرف على الأقل نظام التشغيلالذي يعمل عليه الخادم. للقيام بذلك ، قم بالتبديل إلى علامة التبويب الشبكة.

مثل هذا الدخول (سطر Win64) يعطينا سببًا لافتراض أننا نتعامل مع نظام تشغيل Windows:

Keep-Alive: timeout = 5، max = 99 الخادم: Apache / 2.4.17 (Win64) PHP / 7.0.0RC6 Connection: Keep-Alive Method: HTTP / 1.1 200 OK Content-Length: 353 Date: Friday، 11 Dec 2015 11:48:31 GMT X-Powered-By: PHP / 7.0.0RC6 نوع المحتوى: text / html؛ محارف = UTF-8

هنا لدينا بعض أنظمة Unix (* BSD ، Linux):

ترميز التحويل: مجزأ التاريخ: الجمعة ، 11 ديسمبر 2015 11:57:02 طريقة جرينتش: HTTP / 1.1 200 لا بأس بها الحفاظ على الحياة: المهلة = 3 ، الحد الأقصى = 100 الاتصال: نوع المحتوى: نص / html X- بدعم من: PHP / 5.3.29 الخادم: Apache / 2.2.31 (Unix)

وهنا لدينا CentOS:

الطريقة: HTTP / 1.1 200 موافق انتهاء الصلاحية: الخميس ، 19 نوفمبر 1981 08:52:00 ملف تعريف ارتباط GMT: PHPSESSID = 9p60gtunrv7g41iurr814h9rd0؛ المسار = / الاتصال: X-Cache-Lookup: MISS من t1.hoster.ru:6666 الخادم: Apache / 2.2.15 (CentOS) X-Powered-By: PHP / 5.4.37 X-Cache: MISS from t1.hoster.ru Cache-Control: no-store، no-cache، must-revalidate، post-check = 0، pre-check = 0 Pragma: no-cache Date: Friday، 11 Dec 2015 12:08:54 GMT ترميز النقل: نوع المحتوى المقسم: نص / html ؛ محارف = WINDOWS-1251

في Windows ، المجلد النموذجي للمواقع هو ج: \ الخادم \ البيانات \ htdocs \... ولكن ، في الواقع ، إذا "فكر" شخص ما في إنشاء خادم على Windows ، فعلى الأرجح أن هذا الشخص لم يسمع أي شيء عن الامتيازات. لذلك ، فإن الأمر يستحق أن تبدأ المحاولات مباشرة من دليل C: / Windows /:

كما ترى ، سارت الأمور على ما يرام في المرة الأولى.

لكن قذائف حقن jSQL نفسها تثير شكوكي. إذا كان لديك امتيازات ملف ، فيمكنك بسهولة تحميل شيء ما من واجهة الويب.

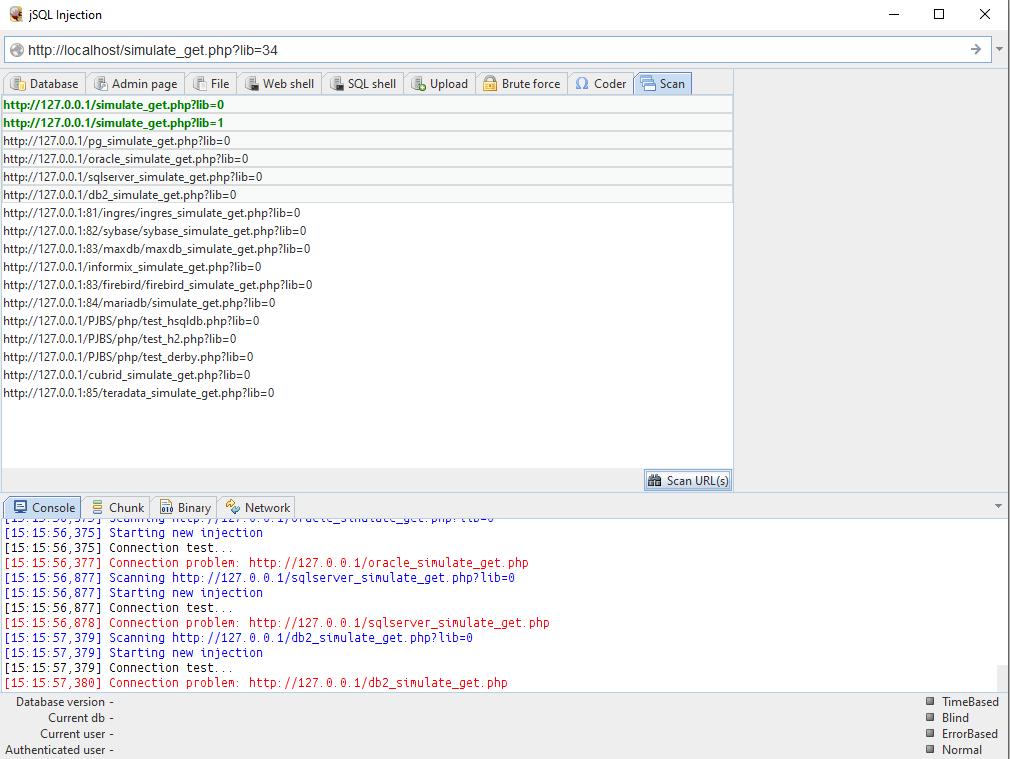

8. فحص جماعي للمواقع لحقن SQL

وحتى حقن jSQL يحتوي على هذه الميزة. كل شيء بسيط للغاية - قم بتحميل قائمة بالمواقع (يمكنك الاستيراد من ملف) ، حدد تلك التي تريد التحقق منها واضغط على الزر المناسب لبدء العملية.

استنتاج بشأن حقن jSQL

يعد jSQL Injection أداة جيدة وقوية لإيجاد ثم استخدام حقن SQL الموجودة في المواقع. مزاياها التي لا شك فيها: سهولة الاستخدام ، والوظائف ذات الصلة المضمنة. يمكن أن يكون حقن jSQL أفضل صديق للمبتدئين عند تحليل مواقع الويب.

من بين أوجه القصور ، أود أن أشير إلى استحالة تحرير قواعد البيانات (على الأقل لم أجد هذه الوظيفة). كما هو الحال مع جميع الأدوات ذات الواجهة الرسومية ، يمكن أن تُعزى عيوب هذا البرنامج إلى استحالة استخدامه في البرامج النصية. ومع ذلك ، فإن بعض الأتمتة ممكنة في هذا البرنامج أيضًا - بفضل وظيفة فحص الموقع بالجملة المضمنة.

من العينة المحددة و شهادة... بخصم خاص لأي كليات ودورات!

مندمجة

مرحبا لجميع اللاعبين! سبويلر: أبواب فب؟ Ts =

أريد أن أقول على الفور أنني لست متخصصًا في الملف الشخصي العميق - فهناك أشخاص أذكى ولديهم معرفة أعمق. بالنسبة لي شخصيا ، هذه هواية. ولكن هناك أشخاص يعرفون أقل مني - أولاً وقبل كل شيء ، المواد ليست مصممة للحمقى تمامًا ، ولكنك لست بحاجة أيضًا إلى أن تكون محترفًا للغاية لفهمها.

اعتاد الكثير منا على التفكير في أن الأحمق هو نقطة ضعف ، للأسف ، لقد كنت مخطئًا - في جوهره ، الأحمق هو استعلام بحث يتم إرساله إلى محرك بحث.

هذه هي كلمة index.php؟ Id = dork

ولكن كلمة متجر هي أيضا أحمق.

لكي تفهم ما تريده ، يجب أن تكون على دراية واضحة بمتطلباتك لمحرك البحث. يمكن تقسيم index.php؟ Id = إلى

فهرس - مفتاح

.بي أتش بي؟ - رمز يشير إلى أنك بحاجة إلى موقع على Php

id = معرّف شيء ما على الموقع

المعرّف = 2 في حالتنا 2 هو إشارة إلى المعلمة التي يجب تحليل المعرّف بها.

إذا كتبت index.php؟ Id = 2 ، فستكون هناك مواقع فقط حيث id = 2 ، في حالة عدم التطابق ، سيتم حذف الموقع. لهذا السبب ، ليس من المنطقي كتابة إشارة دقيقة للمعرف - حيث يمكن أن يكون 1،2،3،4،5 والإعلان اللانهائي.

إذا قررت إنشاء مدخل محدد ، دعنا نقول ضمن Steam ، فمن المنطقي أن تمنحه مثل هذا المظهر

inurl: game * + intext: "csgo"

ستقوم بتحليل كلمة game * في عنوان url الخاص بالموقع (حيث * عبارة عن عدد عشوائي من الأحرف بعد لعبة الكلمات - بعد كل شيء ، يمكن أن تكون هناك ألعاب وما شابه)

من المفيد أيضًا استخدام عامل تشغيل مثل intitle:

إذا رأيت موقعًا جيدًا للألعاب أو لديك قائمة بمواقع الألعاب المعرضة للخطر

من المنطقي استخدام عامل التشغيل ذي الصلة للتحليل:

ذات الصلة: قيمة في شكل ارتباط إلى الموقع مناسبة

ذات صلة: ***

- سوف تجد جميع المواقع من وجهة نظر محرك البحث متشابهة مع المحدد

تذكر - الأحمق هو الإعراب - إنه ليس ثقبًا.

الثقب ، إنها ثغرة أمنية تم اكتشافها بواسطة الماسح الضوئي بناءً على ما قمت بتحليله.

أنا شخصياً لا أنصح باستخدام عدد كبير من البادئات (عوامل تشغيل البحث) عندما تعمل بدون وكلاء.

سأخبرك عن طريقة إنشاء طرق خاصة للبلد

من أجل إنشاء dork مثل index.php؟ Id = علينا تحليله

الفهرس - سنستبدلها بكلمة عشوائية

.php؟ id = سيكون رمزنا الأحمق

احلم رمز جديدلا جدوى من ذلك - لأن العديد من المواقع مستقرة على نفس الرموز والمحركات وستبقى. قائمة الرموز:

.php؟ topic =

.php؟ t =

.php؟ ch =

.php؟ _nkw =

.php؟ id =

.php؟ option =

.php؟ view =

.php؟ lang =

.php؟ page =

.php؟ p =

.php؟ q =

.php؟ gdjkgd =

.php؟ son =

.php؟ search =

.php؟ uid =

.php؟ title =

.php؟ id_q =

.php؟ prId =

.php؟ tag =

.php؟ letter =

.php؟ prid =

.php؟ catid =

.php؟ ID =

.php؟ iWine =

.php؟ productID =

.php؟ products_id =

.php؟ topic_id =

.php؟ pg =

.php؟ clan =

.php؟ fid =

.php؟ url =

.php؟ show =

.php؟ inf =

.php؟ event_id =

.php؟ term =

.php؟ TegID =

.php؟ cid =

.php؟ prjid =

.php؟ pageid =

.php؟ name =

.php؟ id_n =

.php؟ th_id =

.php؟ category =

.php؟ book_id =

.php؟ isbn =

.php؟ item_id =

.php؟ sSearchword =

.php؟ CatID =

.php؟ art =

.html؟ ts =

.html؟ topic =

.html؟ t =

.html؟ ch =

.html؟ _nkw =

.html؟ id =

.html؟ option =

.html؟ view =

.html؟ lang =

.html؟ page =

.html؟ p =

.html؟ q =

.html؟ gdjkgd =

.html؟ son =

.html؟ search =

.html؟ uid =

.html؟ title =

.html؟ id_q =

.html؟ prId =

.html؟ tag =

.html؟ letter =

.html؟ prid =

.html؟ catid =

.html؟ ID =

.html؟ iWine =

.html؟ productID =

.html؟ products_id =

.html؟ topic_id =

.html؟ pg =

.html؟ clan =

.html؟ fid =

.html؟ url =

.html؟ show =

.html؟ inf =

.html؟ event_id =

.html؟ term =

.html؟ TegID =

.html؟ cid =

.html؟ prjid =

.html؟ pageid =

.html؟ name =

.html؟ id_n =

.html؟ th_id =

.html؟ category =

.html؟ book_id =

.html؟ isbn =

.html؟ item_id =

.html؟ sSearchword =

.html؟ CatID =

.html؟ art =

.aspx؟ ts =

.aspx؟ topic =

.aspx؟ t =

.aspx؟ ch =

.aspx؟ _nkw =

.aspx؟ id =

.aspx؟ option =

.aspx؟ view =

.aspx؟ lang =

.aspx؟ page =

.aspx؟ p =

.aspx؟ q =

.aspx؟ gdjkgd =

.aspx؟ son =

.aspx؟ search =

.aspx؟ uid =

.aspx؟ title =

.aspx؟ id_q =

.aspx؟ prId =

.aspx؟ tag =

.aspx؟ letter =

.aspx؟ prid =

.aspx؟ catid =

.aspx؟ ID =

.aspx؟ iWine =

.aspx؟ productID =

.aspx؟ products_id =

.aspx؟ topic_id =

.aspx؟ pg =

.aspx؟ clan =

.aspx؟ fid =

.aspx؟ url =

.aspx؟ show =

.aspx؟ inf =

.aspx؟ event_id =

.aspx؟ term =

.aspx؟ TegID =

.aspx؟ cid =

.aspx؟ prjid =

.aspx؟ pageid =

.aspx؟ name =

.aspx؟ id_n =

.aspx؟ th_id =

.aspx؟ فئة =

.aspx؟ book_id =

.aspx؟ isbn =

.aspx؟ item_id =

.aspx؟ sSearchword =

.aspx؟ CatID =

.aspx؟ art =

.asp؟ ts =

.asp؟ topic =

.asp؟ t =

.asp؟ ch =

.asp؟ _nkw =

.asp؟ id =

.asp؟ option =

.asp؟ view =

.asp؟ lang =

.asp؟ page =

.asp؟ p =

.asp؟ q =

.asp؟ gdjkgd =

.asp؟ son =

.asp؟ search =

.asp؟ uid =

.asp؟ title =

.asp؟ id_q =

.asp؟ prId =

.asp؟ tag =

.asp؟ letter =

.asp؟ prid =

.asp؟ catid =

.asp؟ ID =

.asp؟ iWine =

.asp؟ productID =

.asp؟ products_id =

.asp؟ topic_id =

.asp؟ pg =

.asp؟ clan =

.asp؟ fid =

.asp؟ url =

.asp؟ show =

.asp؟ inf =

.asp؟ event_id =

.asp؟ term =

.asp؟ TegID =

.asp؟ cid =

.asp؟ prjid =

.asp؟ pageid =

.asp؟ name =

.asp؟ id_n =

.asp؟ th_id =

.asp؟ category =

.asp؟ book_id =

.asp؟ isbn =

.asp؟ item_id =

.asp؟ sSearchword =

.asp؟ CatID = .asp؟ art =

.htm؟ ts = .htm؟ topic =

.htm؟ t = .htm؟ ch =

.htm؟ _nkw =

.htm؟ id =

.htm؟ option =

.htm؟ view =

.htm؟ lang =

.htm؟ page =

.htm؟ p =

.htm؟ q =

.htm؟ gdjkgd =

.htm؟ son =

.htm؟ search =

.htm؟ uid =

.htm؟ title =

.htm؟ id_q =

.htm؟ prId =

.htm؟ tag =

.htm؟ letter =

.htm؟ prid =

.htm؟ catid =

.htm؟ ID =

.htm؟ iWine =

.htm؟ productID =

.htm؟ products_id =

.htm؟ topic_id =

.htm؟ pg =

.htm؟ clan =

.htm؟ fid =

.htm؟ url =

.htm؟ show =

.htm؟ inf =

.htm؟ event_id =

.htm؟ term =

.htm؟ TegID =

.htm؟ cid =

.htm؟ prjid =

.htm؟ pageid =

.htm؟ name =

.htm؟ id_n =

.htm؟ th_id =

.htm؟ category =

.htm؟ book_id =

.htm؟ isbn =

.htm؟ item_id =

.htm؟ sSearchword =

.htm؟ CatID =

.htm؟ art =

.cgi؟ ts =

.cgi؟ topic =

.cgi؟ t =

.cgi؟ ch =

.cgi؟ _nkw =

.cgi؟ id =

.cgi؟ option =

.cgi؟ view =

.cgi؟ lang =

.cgi؟ page =

.cgi؟ p =

.cgi؟ q =

.cgi؟ gdjkgd =

.cgi؟ son =

.cgi؟ search =

.cgi؟ uid =

.cgi؟ title =

.cgi؟ id_q =

.cgi؟ prId =

.cgi؟ tag =

.cgi؟ letter =

.cgi؟ prid =

.cgi؟ catid =

.cgi؟ ID =

.cgi؟ iWine =

.cgi؟ productID =

.cgi؟ products_id =

.cgi؟ topic_id =

.cgi؟ pg =

.cgi؟ clan =

.cgi؟ fid =

.cgi؟ url =

.cgi؟ show =

.cgi؟ inf =

.cgi؟ event_id =

.cgi؟ term =

.cgi؟ TegID =

.cgi؟ cid =

.cgi؟ prjid =

.cgi؟ pageid =

.cgi؟ name =

.cgi؟ id_n =

.cgi؟ th_id =

.cgi؟ category =

.cgi؟ book_id =

.cgi؟ isbn =

.cgi؟ item_id =

.cgi؟ sSearchword =

.cgi؟ CatID =

.cgi؟ art =

.jsp؟ ts =

.jsp؟ topic =

.jsp؟ t =

.jsp؟ ch =

.jsp؟ _nkw =

.jsp؟ id =

.jsp؟ option =

.jsp؟ view =

.jsp؟ lang =

.jsp؟ page =

.jsp؟ p =

.jsp؟ q =

.jsp؟ gdjkgd =

.jsp؟ ابن =

.jsp؟ search =

.jsp؟ uid =

.jsp؟ title =

.jsp؟ id_q =

.jsp؟ prId =

.jsp؟ tag =

.jsp؟ letter =

.jsp؟ prid =

.jsp؟ catid =

.jsp؟ ID =

.jsp؟ iWine =

.jsp؟ productID =

.jsp؟ products_id =

.jsp؟ topic_id =

.jsp؟ pg =

.jsp؟ clan =

.jsp؟ fid =

.jsp؟ url =

.jsp؟ show =

.jsp؟ inf =

.jsp؟ event_id =

.jsp؟ term =

.jsp؟ TegID =

.jsp؟ cid =

.jsp؟ prjid =

.jsp؟ pageid =

.jsp؟ name =

.jsp؟ id_n =

.jsp؟ th_id =

.jsp؟ category =

.jsp؟ book_id =

.jsp؟ isbn =

.jsp؟ item_id =

.jsp؟ sSearchword =

.jsp؟ CatID =

.jsp؟ art =

سوف نستخدم هذه الرموز لمولد الأحمق.

نذهب إلى مترجم Google - نترجم إلى الإيطالية - الكلمات الأكثر استخدامًا هي قائمة.

قم بتحليل قائمة الكلمات باللغة الإيطالية - أدخلها في العمود الأول لمولد dork - ضع الرموز في العمود الثاني ، وعادة ما تكون php عبارة عن مجموعة متنوعة من المواقع ، ومحلات cfm ، و jsp - games.

توليد - إزالة المساحات. Privat dorks لإيطاليا جاهزة.

من المنطقي أيضًا إدراج عبارات في العمود الأيمن بنفس اللغة بأسلوب "تذكرني ، نسيت كلمة المرور" بدلاً من الموقع:

سيكون من الرائع تحليلها ، وستكون خاصة إذا قمت بتحليل شيء فريد واستبدلت مفتاح dork.

وأضف لتذكرني بنفس اللغة - عندها ستطير المواقع بقواعد البيانات فقط.

كل شيء عن التفكير. ستكون الأبواب على شكل name.php؟ Uid = ستكون ميزتها الكاملة في مفتاح فريد. ستكون مختلطة ، عامل التشغيل Inurl: لا داعي للتطبيق - حيث سيتم إجراء التحليل بدونه في عنوان url وفي النص وفي العنوان.

بعد كل شيء ، معنى الأحمق هو أنه يمكن أن يكون أي شيء - وبخار ، وعصا ، وقصص - أو ربما لا. هنا عليك أن تأخذ الكمية.

هناك أيضًا ما يسمى بتحليل الضعف.

سبويلر: أبواب

intext: "java.lang.NumberFormatException: null"

intext: "خطأ في بناء جملة SQL الخاص بك"

intext: "mysql_num_rows ()"

intext: "mysql_fetch_array ()"

intext: "حدث خطأ أثناء معالجة الطلب"

intext: "خطأ في الخادم" / "التطبيق"

intext: "موفر Microsoft OLE DB لخطأ برامج تشغيل ODBC"

intext: "سلسلة استعلام غير صالحة"

intext: "موفر OLE DB لـ ODBC"

intext: "VBScript Runtime"

intext: "ADODB.Field"

intext: "BOF أو EOF"

intext: "ADODB.Command"

intext: "قاعدة بيانات JET"

intext: "mysql_fetch_row ()"

intext: "خطأ في بناء الجملة"

intext: "include ()"

intext: "mysql_fetch_assoc ()"

intext: "mysql_fetch_object ()"

intext: "mysql_numrows ()"

intext: "GetArray ()"

intext: "FetchRow ()"

الحصول على بيانات خاصة لا يعني دائمًا القرصنة - في بعض الأحيان يتم نشرها الوصول العام... المعرفه إعدادات جوجلوسيتيح لك القليل من البراعة العثور على الكثير من الأشياء المثيرة للاهتمام - من أرقام بطاقات الائتمان إلى مستندات مكتب التحقيقات الفيدرالي.

تحذير

يتم توفير جميع المعلومات لأغراض إعلامية فقط. لا هيئة التحرير ولا المؤلف مسؤولان عن أي ضرر محتمل ناتج عن مواد هذه المقالة.اليوم ، كل شيء متصل بالإنترنت ، ولا يهتم كثيرًا بتقييد الوصول. لذلك ، تصبح الكثير من البيانات الخاصة فريسة لمحركات البحث. لم تعد الروبوتات العنكبوتية مقصورة على صفحات الويب ، بل تقوم بفهرسة كل المحتوى المتاح على الويب وإضافة المعلومات غير العامة باستمرار إلى قواعد بياناتها. من السهل اكتشاف هذه الأسرار - ما عليك سوى معرفة كيفية السؤال عنها بالضبط.

البحث عن الملفات

في الأيدي اليمنى ، ستجد Google بسرعة كل ما هو ضار على الويب - على سبيل المثال ، المعلومات الشخصية والملفات للاستخدام الرسمي. غالبًا ما تكون مخفية ، مثل مفتاح تحت السجادة: لا توجد قيود وصول حقيقية ، فالبيانات موجودة فقط في الفناء الخلفي للموقع ، حيث لا تؤدي الروابط. توفر واجهة الويب القياسية لـ Google فقط ملفات الإعدادات الأساسيةبحث متقدم ، ولكن حتى هؤلاء سوف يكفي.

يمكنك استخدام عاملين لتقييد بحثك على أنواع ملفات معينة على Google باستخدام نوع الملف والإضافات. الأول يحدد التنسيق الذي يحدده محرك البحث من خلال عنوان الملف ، والثاني - امتداد الملف ، بغض النظر عن محتواه الداخلي. عند البحث في كلتا الحالتين ، ما عليك سوى تحديد الامتداد. في البداية ، كان عامل التشغيل ext مناسبًا للاستخدام في الحالات التي لا يحتوي فيها الملف على ميزات تنسيق محددة (على سبيل المثال ، للبحث عن ملفات تكوين ini و cfg ، والتي يمكن أن يكون أي شيء بداخلها). الآن تغيرت خوارزميات Google ، ولا يوجد فرق واضح بين المشغلين - النتائج في معظم الحالات تظهر نفسها.

تصفية القضية

بشكل افتراضي ، يبحث Google عن الكلمات ، وبشكل عام ، أي أحرف تم إدخالها في جميع الملفات في الصفحات المفهرسة. يمكنك تحديد نطاق البحث حسب المجال افضل مستوى، موقع محدد أو موقع التسلسل المطلوب في الملفات نفسها. بالنسبة للخيارين الأولين ، يتم استخدام موقع المشغل ، متبوعًا باسم المجال أو الموقع المحدد. في الحالة الثالثة ، تسمح لك مجموعة كاملة من العوامل بالبحث عن المعلومات في حقول الخدمة والبيانات الوصفية. على سبيل المثال ، سيجد allinurl المحدد في نص الروابط نفسها ، allinanchor - في النص الذي يحتوي على العلامة ، allintitle - في عناوين الصفحات ، allintext - في نص الصفحات.

لكل مشغل نسخة خفيفة ذات اسم أقصر (بدون البادئة بالكامل). الفرق هو أن allinurl سيجد روابط بكل الكلمات ، بينما سيجد inurl روابط مع الأولى فقط. يمكن أن تظهر الكلمات الثانية والكلمات اللاحقة من الاستعلام في أي مكان على صفحات الويب. يختلف عامل inurl أيضًا عن عامل آخر مشابه في المعنى - الموقع. يسمح لك الأول أيضًا بالعثور على أي تسلسل للأحرف في رابط إلى المستند الذي تم البحث عنه (على سبيل المثال ، / cgi-bin /) ، والذي يستخدم على نطاق واسع للعثور على المكونات ذات الثغرات الأمنية المعروفة.

لنجربها عمليًا. نأخذ عامل التصفية allintext ونجعل الطلب يعيد قائمة بأرقام بطاقات الائتمان ورموز التحقق ، والتي ستنتهي صلاحيتها بعد عامين فقط (أو عندما يتعب أصحابها من إطعام الجميع على التوالي).

Allintext: تاريخ انتهاء صلاحية رقم البطاقة / 2017 cvv

عندما تقرأ في الأخبار أن متسللًا شابًا "اخترق خوادم" البنتاغون أو وكالة ناسا ، وسرقة معلومات سرية ، فإننا نتحدث في معظم الحالات عن مثل هذه التقنية الأساسية لاستخدام Google. لنفترض أننا مهتمون بقائمة موظفي ناسا وتفاصيل الاتصال بهم. بالتأكيد هناك مثل هذه القائمة في شكل إلكتروني. للراحة أو من خلال الإشراف ، يمكن العثور عليها أيضًا على موقع الويب الخاص بالمنظمة نفسها. من المنطقي في هذه الحالة عدم وجود روابط لها ، لأنها مخصصة للاستخدام الداخلي. ما هي الكلمات التي يمكن أن تكون في مثل هذا الملف؟ على الأقل - حقل "العنوان". اختبار كل هذه الافتراضات سهل.

Inurl: nasa.gov نوع الملف: xlsx "عنوان"

نحن نستخدم البيروقراطية

العثور على مثل هذه هو شيء صغير لطيف. يوفر الصيد القوي حقًا معرفة أكثر تفصيلاً بمشغلي Google لمشرفي المواقع ، والويب نفسه ، وهيكل ما يتم البحث عنه. بمعرفة التفاصيل ، يمكنك بسهولة تصفية النتائج وتحسين خصائص الملفات التي تحتاجها للحصول على بيانات قيمة حقًا في الباقي. من المضحك أن البيروقراطية تأتي للإنقاذ هنا. ينتج صيغًا قياسية تجعل البحث عن المعلومات السرية التي تم تسريبها عن طريق الخطأ في الويب أمرًا مناسبًا.

على سبيل المثال ، ختم بيان التوزيع ، وهو إلزامي في مكتب وزارة الدفاع الأمريكية ، يعني قيودًا معيارية على توزيع المستند. يشير الحرف أ إلى النشرات العامة التي لا يوجد فيها شيء سري ؛ B - للاستخدام الداخلي فقط ، C - سري للغاية ، وما إلى ذلك حتى F. بشكل منفصل ، هناك الحرف X ، الذي يشير إلى معلومات قيّمة بشكل خاص تمثل سر دولة على أعلى مستوى. دع هذه المستندات يتم البحث عنها من قبل أولئك الذين من المفترض أن يقوموا بذلك في الخدمة ، وسنقتصر على الملفات التي تحتوي على الحرف C. وفقًا لتوجيه DoDI 5230.24 ، يتم تعيين مثل هذه العلامات على المستندات التي تحتوي على وصف للتقنيات الهامة التي تأتي تحت مراقبة الصادرات. يمكن العثور على مثل هذه المعلومات شديدة الحراسة على مواقع في نطاق المستوى الأعلى .mil المخصص للجيش الأمريكي.

"بيان التوزيع ج" inurl: navy.mil

من المريح جدًا أن يحتوي نطاق .mil فقط على مواقع من وزارة الدفاع الأمريكية والمنظمات المتعاقد معها. نتائج البحث المقيدة بالمجال نظيفة بشكل استثنائي ، والعناوين تشرح نفسها بنفسها. من غير المجدي عمليًا البحث عن الأسرار الروسية بهذه الطريقة: تسود الفوضى في نطاقات .ru و.rf ، وتبدو أسماء العديد من أنظمة الأسلحة نباتية (PP "Cypress" أو ACS "Akatsiya") أو رائعة تمامًا (TOS ") بوراتينو ").

من خلال فحص أي مستند بعناية من موقع في نطاق .mil ، يمكنك رؤية محددات أخرى لتحسين البحث. على سبيل المثال ، إشارة إلى قيود التصدير "Sec 2751" ، والتي تعتبر ملائمة أيضًا للبحث عن معلومات فنية مثيرة للاهتمام. من وقت لآخر ، يتم سحبه من المواقع الرسمية ، حيث ظهر مرة واحدة ، لذلك إذا لم تتمكن من متابعة رابط مثير للاهتمام في نتائج البحث ، فاستخدم ذاكرة التخزين المؤقت لـ Google (مشغل ذاكرة التخزين المؤقت) أو موقع أرشيف الإنترنت.

التسلق إلى الغيوم

بالإضافة إلى المستندات الحكومية التي تم رفع السرية عنها عن طريق الخطأ ، فإن ذاكرة التخزين المؤقت لـ Google تنبثق أحيانًا روابط للملفات الشخصية من Dropbox وخدمات التخزين الأخرى التي تنشئ روابط "خاصة" للبيانات التي تم إصدارها علنًا. بل هو أسوأ مع الخدمات البديلة والمحلية. على سبيل المثال ، يبحث الطلب التالي عن البيانات من جميع عملاء Verizon الذين لديهم خادم FTP مثبتًا ومستخدمًا بشكل نشط على جهاز التوجيه الخاص بهم.

Allinurl: بروتوكول نقل الملفات: // verizon.net

يوجد الآن أكثر من أربعين ألف شخص أذكياء ، وفي ربيع عام 2015 كان هناك ترتيب من حيث الحجم أكبر. بدلاً من Verizon.net ، يمكنك استبدال اسم أي مزود معروف ، وكلما كان أكثر شهرة ، يمكن أن يكون المصيد أكبر. من خلال خادم FTP المدمج ، يمكنك رؤية الملفات الموجودة على وحدة التخزين الخارجية المتصلة بالموجه. عادةً ما يكون هذا NAS للعمل عن بُعد أو سحابة شخصية أو نوعًا من تنزيل ملفات نظير إلى نظير. تتم فهرسة جميع محتويات هذه الوسائط بواسطة Google ومحركات البحث الأخرى ، بحيث يمكنك الوصول إلى الملفات المخزنة على محركات أقراص خارجية باستخدام رابط مباشر.

تكوينات مختلس النظر

قبل الترحيل على نطاق واسع إلى السحابة ، كانت خوادم FTP البسيطة ، والتي كانت تحتوي أيضًا على نقاط ضعف كافية ، تُحكم كمخازن بعيدة. لا يزال الكثير منهم ذا صلة اليوم. على سبيل المثال ، يقوم برنامج WS_FTP Professional الشهير بتخزين بيانات التكوين وحسابات المستخدمين وكلمات المرور في ملف ws_ftp.ini. من السهل العثور عليها وقراءتها حيث يتم تخزين جميع السجلات في نص عادي ويتم تشفير كلمات المرور باستخدام Triple DES بعد الحد الأدنى من التعتيم. في معظم الإصدارات ، يكفي تجاهل البايت الأول.

من السهل فك تشفير كلمات المرور هذه باستخدام الأداة المساعدة WS_FTP Password Decryptor أو خدمة ويب مجانية.

عند الحديث عن اختراق موقع تعسفي ، فعادة ما يعني ذلك الحصول على كلمة مرور من السجلات والنسخ الاحتياطية لملفات أو تطبيقات تكوين CMS لـ التجارة الإلكترونية... إذا كنت تعرف هيكلها النموذجي ، فيمكنك الإشارة بسهولة الكلمات الدالة... خطوط مثل تلك الموجودة في ws_ftp.ini شائعة للغاية. على سبيل المثال ، لدى Drupal و PrestaShop معرف مستخدم (UID) وكلمة مرور مقابلة (pwd) ، ويتم تخزين جميع المعلومات في ملفات بامتداد .inc. يمكنك البحث عنها على النحو التالي:

"pwd =" "UID =" ext: inc

الكشف عن كلمات المرور من DBMS

في ملفات تكوين خوادم SQL ، الأسماء والعناوين بريد الالكترونييتم تخزين المستخدمين في نص واضح ، وتتم كتابة تجزئات MD5 الخاصة بهم بدلاً من كلمات المرور. بالمعنى الدقيق للكلمة ، من المستحيل فك تشفيرها ، ولكن يمكنك العثور على تطابق بين أزواج كلمة مرور التجزئة المعروفة.

حتى الآن ، هناك أنظمة DBMS لا تستخدم حتى تجزئة كلمة المرور. يمكن ببساطة عرض ملفات التكوين لأي منها في المتصفح.

Intext: نوع الملف DB_PASSWORD: env

مع قدوم الخوادم مكان النوافذاحتلت ملفات التكوين جزئيًا التسجيل. يمكنك البحث من خلال فروعه بنفس الطريقة بالضبط ، باستخدام reg كنوع الملف. على سبيل المثال ، مثل هذا:

نوع الملف: reg HKEY_CURRENT_USER "كلمة المرور" =

لا تنس ما هو واضح

في بعض الأحيان يكون من الممكن الوصول إلى المعلومات السرية بمساعدة الفتح عن طريق الخطأ والوقوف في مجال الرؤية بيانات جوجل... من الناحية المثالية ، ابحث عن قائمة كلمات المرور ببعض التنسيقات الشائعة. تخزين معلومات الحساب بتنسيق ملف نصي, وثيقة كلمةأو إلكترونية جداول البيانات إكسلفقط الأشخاص اليائسون هم من يستطيعون ذلك ، ولكن هناك دائمًا ما يكفي منهم.

نوع الملف: xls inurl: password

من ناحية ، هناك العديد من الطرق لمنع مثل هذه الحوادث. من الضروري تحديد حقوق الوصول المناسبة في htaccess و patch CMS وعدم استخدام البرامج النصية الموجودة على اليسار وإغلاق الثغرات الأخرى. يوجد أيضًا ملف robots.txt يمنع محركات البحث من فهرسة الملفات والأدلة المحددة فيه. من ناحية أخرى ، إذا كانت بنية ملف robots.txt في بعض الخوادم تختلف عن البنية القياسية ، فيمكنك على الفور معرفة ما يحاولون إخفاءه عليه.

قائمة الدلائل والملفات الموجودة على أي موقع مسبوقة بفهرس قياسي لـ. نظرًا لأنه لأغراض الخدمة يجب أن يظهر في العنوان ، فمن المنطقي قصر بحثه على عامل التشغيل intitle. تم العثور على أشياء مثيرة للاهتمام في / admin / ، / personal / ، / etc / وحتى / سر / أدلة.

اتبع التحديثات

الأهمية هنا مهمة للغاية: يتم إغلاق نقاط الضعف القديمة ببطء شديد ، لكن Google ونتائج البحث الخاصة به تتغير باستمرار. حتى أن هناك فرقًا بين مرشح "آخر ثانية" (& tbs = qdr: s في نهاية عنوان url للطلب) و "الوقت الفعلي" (& tbs = qdr: 1).

الفاصل الزمني للتاريخ والوقت اخر تحديثملف من Google يشار إليه ضمنيًا أيضًا. من خلال واجهة الويب الرسومية ، يمكنك تحديد إحدى الفترات النموذجية (الساعة ، واليوم ، والأسبوع ، وما إلى ذلك) أو تعيين نطاق زمني ، ولكن هذه الطريقة غير مناسبة للأتمتة.

بالنظر شريط العنوانيمكنك فقط تخمين طريقة للحد من مخرجات النتائج باستخدام البناء & tbs = qdr :. الحرف y بعده يحدد الحد الأقصى لسنة واحدة (& tbs = qdr: y) ، يعرض m نتائج الشهر الماضي ، w - للأسبوع ، d - لليوم الماضي ، h - لـ الساعة الأخيرة، n - في دقيقة ، و s - في الثانية. تم العثور على أحدث النتائج التي تم إبلاغ Google بها للتو باستخدام مرشح & tbs = qdr: 1.

إذا كنت بحاجة إلى كتابة نص برمجي معقد ، فسيكون من المفيد معرفة أن النطاق الزمني تم تعيينه في Google بتنسيق Julian باستخدام عامل تشغيل daterange. على سبيل المثال ، هذه هي الطريقة التي يمكنك بها العثور على القائمة مستندات PDFمع كلمة سرية ، تم تحميلها من 1 يناير إلى 1 يوليو 2015.

نوع الملف السري: ملف pdf daterange: 2457024-2457205

النطاق محدد بتنسيق التاريخ اليوليوسي ، باستثناء الجزء الكسري. إن ترجمتها يدويًا من التقويم الغريغوري أمر غير مريح. من الأسهل استخدام محول التاريخ.

الاستهداف والتصفية مرة أخرى

بالإضافة إلى تحديد عوامل تشغيل إضافية في استعلام البحث ، يمكنك إرسالها مباشرة في نص الرابط. على سبيل المثال ، نوع ملف التأهيل: pdf يتوافق مع البناء as_filetype = pdf. وبالتالي ، من الملائم تحديد أي توضيحات. لنفترض أنه تم إرجاع النتائج فقط من جمهورية هندوراس عن طريق إضافة بناء cr = countryHN إلى عنوان URL للبحث ، ومن مدينة Bobruisk - gcs = Bobruisk فقط. انظر قسم المطور للحصول على قائمة كاملة.

تهدف أدوات الأتمتة من Google إلى تسهيل الحياة ، لكنها غالبًا ما تضيف تحديات. على سبيل المثال ، يتم تحديد مدينة المستخدم بواسطة عنوان IP الخاص بالمستخدم عبر WHOIS. بناءً على هذه المعلومات ، لا يوازن Google الحمل بين الخوادم فحسب ، بل يغير أيضًا نتائج البحث. اعتمادًا على المنطقة ، لنفس الطلب ، ستحصل الصفحة الأولى على نتائج مختلفة ، وقد يكون بعضها مخفيًا تمامًا. لتشعر كأنك عالمي وللبحث عن معلومات من أي بلد ، سيساعدك الرمز المكون من حرفين بعد توجيه gl = country. على سبيل المثال ، رمز هولندا هو NL ، لكن الفاتيكان وكوريا الشمالية ليس لهما رمز خاص بهما على Google.

في كثير من الأحيان ، تزدحم نتائج البحث حتى بعد استخدام بعض الفلاتر المتقدمة. في هذه الحالة ، من السهل تنقيح الاستعلام عن طريق إضافة عدة كلمات استبعاد إليه (كل كلمة مسبوقة بعلامة ناقص). على سبيل المثال ، غالبًا ما يتم استخدام الخدمات المصرفية والأسماء والبرامج التعليمية مع كلمة شخصي. لذلك ، لن يتم عرض نتائج البحث الأنظف من خلال مثال كتاب مدرسي لاستعلام ، ولكن من خلال مثال محسّن:

Intitle: "فهرس / شخصي /" - الأسماء - البرنامج التعليمي - البنوك

آخر مثال

يتميز المخترق المحنك بحقيقة أنه يوفر لنفسه كل ما يحتاجه بمفرده. على سبيل المثال ، تعد الشبكة الخاصة الافتراضية ملائمة ولكنها إما مكلفة أو مؤقتة ومحدودة. الاشتراك بمفردك مكلف للغاية. من الجيد وجود اشتراكات جماعية ، وبمساعدة Google ، من السهل أن تصبح جزءًا من مجموعة. للقيام بذلك ، ما عليك سوى العثور على ملف تكوين Cisco VPN ، الذي يحتوي على امتداد PCF غير قياسي إلى حد ما ومسار يمكن التعرف عليه: Program Files \ Cisco Systems \ VPN Client \ Profiles. طلب واحد ، وأنت تنضم ، على سبيل المثال ، إلى فريق العمل الودود في جامعة بون.

نوع الملف: pcf vpn OR Group

معلومات

يجد جوجل ملفات التكوينبكلمات مرور ، ولكن يتم تشفير العديد منها أو استبدالها بعلامات تجزئة. إذا رأيت سلاسل ذات طول ثابت ، فابحث فورًا عن خدمة فك التشفير.يتم تخزين كلمات المرور بشكل مشفر ، لكن موريس ماسارد كتب بالفعل برنامجًا لفك تشفيرها ويوفرها مجانًا من خلال thecampusgeeks.com.

في مساعدة جوجلالمئات من أنواع مختلفةالهجمات واختبارات الاختراق. هناك العديد من الخيارات التي تؤثر على البرامج الشائعة ، وتنسيقات قواعد البيانات الرئيسية ، ونقاط ضعف PHP المتعددة ، والسحاب ، وما إلى ذلك. إذا كانت لديك فكرة دقيقة عما تبحث عنه ، فسيؤدي ذلك إلى تبسيط الحصول على المعلومات الضرورية بشكل كبير (خاصة تلك التي لم يتم التخطيط لنشرها على الملأ). شودان ليس مصدرًا واحدًا للأفكار المثيرة للاهتمام ، ولكن كل قاعدة بيانات لموارد الشبكة المفهرسة!

كيفية البحث بشكل صحيح مع google.com

ربما يعرف الجميع كيفية استخدام محرك بحث مثل Google =) ولكن لا يعرف الجميع ذلك إذا قمت بالتأليف بشكل صحيح استعلام بحثبمساعدة الإنشاءات الخاصة ، يمكنك تحقيق النتائج التي تبحث عنها بشكل أكثر كفاءة وأسرع =) في هذه المقالة سأحاول إظهار ماذا وكيف يجب عليك القيام به من أجل البحث بشكل صحيح

تدعم Google العديد من عوامل تشغيل البحث المتقدمة التي لها معنى خاص عند البحث على google.com. عادةً ما يقوم هؤلاء المشغلون بتعديل البحث ، أو حتى إخبار Google بالقيام بالبحث بالكامل أنواع مختلفةبحث. على سبيل المثال ، البناء حلقة الوصل:هو مشغل خاصوالطلب الرابط: www.google.comلن يمنحك بحثًا عاديًا ، ولكنه سيعثر بدلاً من ذلك على جميع صفحات الويب التي تحتوي على روابط إلى google.com.

أنواع الطلبات البديلة

مخبأ:إذا قمت بتضمين كلمات أخرى في استعلامك ، فسيقوم Google بتمييز تلك الكلمات المضمنة في المستند المخزن مؤقتًا.

على سبيل المثال، ذاكرة التخزين المؤقت: موقع www.webسيعرض المحتوى المخزن مؤقتًا مع تمييز كلمة "ويب".

حلقة الوصل:سيعرض استعلام البحث الذي تمت مناقشته أعلاه صفحات الويب التي تحتوي على روابط للاستعلام المحدد.

على سبيل المثال: الرابط: www.siteسيعرض جميع الصفحات التي لها ارتباط إلى http: //www.site

ذات صلة:يعرض صفحات الويب "المرتبطة" بصفحة الويب المحددة.

على سبيل المثال، ذات صلة: www.google.comسوف يسرد صفحات الويب المتشابهة الصفحة الرئيسيةمتصفح الجوجل

معلومات:معلومات الطلب: توفر بعض المعلومات التي لدى Google حول صفحة الويب المطلوبة.

على سبيل المثال، معلومات: موقعستعرض معلومات حول منتدانا =) (Armada - منتدى مشرفي المواقع الكبار).

طلبات المعلومات الأخرى

حدد:التعريف: سيوفر الاستعلام تعريفًا للكلمات التي تدخلها بعد ذلك ، والتي تم تجميعها من مصادر مختلفة عبر الإنترنت. سيكون التعريف لكامل العبارة التي تم إدخالها (أي أنه سيتضمن جميع الكلمات في الاستعلام المحدد).

مخازن:إذا بدأت طلبك بالأسهم: ستتعامل Google مع بقية المخطط الزمني للطلب كرموز مؤشر الأسهم ، ورابطًا لصفحة تظهر معلومات جاهزةلهذه الرموز.

على سبيل المثال، الأسهم: إنتل ياهوسيعرض معلومات حول Intel و Yahoo. (لاحظ أنه يجب عليك كتابة الأحرف أحدث الأخبار، وليس اسم الشركة)

معدِّلات الطلب

موقع:إذا قمت بتضمين site: في استفسارك ، فإن Google ستقصر النتائج على مواقع الويب التي يعثر عليها في هذا المجال.

يمكنك أيضًا البحث عن مناطق فردية ، مثل ru ، org ، com ، إلخ ( الموقع: com الموقع: ru)

allintitle:إذا قمت بتشغيل استعلام باستخدام allintitle: ، فسيقوم Google بتحديد النتائج بكل كلمات الاستعلام في الرأس.

على سبيل المثال، allintitle: بحث جوجلسيعيد جميع صفحات بحث google مثل الصور والمدونة وما إلى ذلك

intitle:إذا قمت بتضمين intitle: في طلبك ، فسوف تقصر Google النتائج على المستندات التي تحتوي على تلك الكلمة في العنوان.

على سبيل المثال، intitle: الأعمال

: allinurlإذا قمت بتشغيل استعلام باستخدام allinurl: فسيقوم Google بتحديد النتائج بكل كلمات الاستعلام في عنوان URL.

على سبيل المثال، allinurl: بحث جوجلسيعيد الوثائق مع جوجل والبحث في رأس الصفحة. أيضًا ، كخيار ، يمكنك فصل الكلمات بشرطة مائلة (/) ثم سيتم البحث عن الكلمات الموجودة على جانبي الشرطة المائلة داخل نفس الصفحة: مثال allinurl: فو / بار

inurl:إذا قمت بتضمين inurl: في الاستعلام الخاص بك ، فسيقصر Google النتائج على المستندات التي تحتوي على هذه الكلمة في عنوان URL.

على سبيل المثال، الرسوم المتحركة inurl: website

في النص:يبحث فقط في نص الصفحة عن الكلمة المحددة ، متجاهلاً العنوان ونصوص الارتباط ، وأشياء أخرى لا تتعلق بها. هناك أيضًا مشتق من هذا المعدل - allintext:أولئك. علاوة على ذلك ، سيتم البحث عن جميع الكلمات في الاستعلام فقط في النص ، وهو أمر مهم أيضًا ، مع تجاهل الكلمات المستخدمة بشكل متكرر في الروابط

على سبيل المثال، intext: المنتدى

نطاق الموعد:عمليات البحث في الأطر الزمنية (daterange: 2452389-2452389) ، تواريخ الأوقات بالتنسيق اليولياني.

حسنًا ، وجميع أنواع الأمثلة الممتعة للطلبات

أمثلة على كتابة الاستفسارات لجوجل. لمرسلي البريد العشوائي

Inurl: control.guest؟ A = تسجيل

الموقع: books.dreambook.com “عنوان URL للصفحة الرئيسية” “Sign my” inurl: sign

الموقع: www.freegb.net الصفحة الرئيسية

Inurl: sign.asp "عدد الأحرف"

"الرسالة:" inurl: sign.cfm "المرسل:"

Inurl: register.php "تسجيل المستخدم" "موقع الويب"

Inurl: edu / guestbook "Sign the Guestbook"

Inurl: انشر "عنوان URL" بعنوان "نشر تعليق"

Inurl: / archives / "التعليقات:" "هل تتذكر المعلومات؟"

"تم إنشاء النص ودفتر الزوار بواسطة:" "URL:" "التعليقات:"

Inurl :؟ Action = إضافة "phpBook" "URL"

Intitle: "إرسال قصة جديدة"

المجلات

Inurl: www.livejournal.com/users/ mode = رد

Inurl mostjournal.com/ mode = رد

Inurl: fastbb.ru/re.pl؟

Inurl: fastbb.ru /re.pl؟ "دفتر الزوار"

المدونات

Inurl: blogger.com/comment.g؟ "PostID" "مجهول"

Inurl: typepad.com/ "أضف تعليقًا" "هل تتذكر المعلومات الشخصية؟"

Inurl: Greatjournal.com/community/ "إضافة تعليق" "عناوين الملصقات المجهولة"

"إضافة تعليق" "عناوين الملصقات المجهولة" -

Intitle: "إضافة تعليق"

Inurl: pirillo.com "إضافة تعليق"

المنتديات

Inurl: gate.html؟ ”Name = المنتديات" “mode = response”

Inurl: "forum / posting.php؟ Mode = رد"

Inurl: "mes.php؟"

Inurl: "members.html"

Inurl: المنتدى / memberlist.php؟ "

يبدأ أي بحث عن الثغرات الأمنية في موارد الويب بجمع المعلومات الاستخباراتية.

يمكن أن يكون الذكاء إما نشطًا - يفرض على الملفات والأدلة الخاصة بالموقع القوة الغاشمة ، وإطلاق ماسحات الثغرات الأمنية ، وتصفح الموقع يدويًا ، والسلبي - البحث عن المعلومات في محركات البحث المختلفة. يحدث أحيانًا أن تصبح إحدى الثغرات الأمنية معروفة حتى قبل فتح الصفحة الأولى من الموقع.

كيف يكون هذا ممكنا؟

روبوتات البحث ، والتجوال بدون توقف على الإنترنت ، بالإضافة إلى معلومات مفيدة مستخدم عادي، غالبًا ما يصلح ما يمكن أن يستخدمه مجرمو الإنترنت في هجوم على مورد ويب. على سبيل المثال ، أخطاء البرنامج النصي والملفات التي تحتوي على معلومات حساسة (من ملفات التكوين والسجلات إلى الملفات التي تحتوي على بيانات المصادقة والنسخ الاحتياطية لقاعدة البيانات).

من وجهة نظر روبوت البحث ، فإن رسالة الخطأ حول تنفيذ استعلام SQL هي نص عادي ، لا ينفصل ، على سبيل المثال ، عن وصف المنتجات على الصفحة. إذا عثر روبوت البحث فجأة على ملف بامتداد .sql ، والذي انتهى به الأمر لسبب ما مجلد العملالموقع ، فسيتم اعتباره جزءًا من محتوى الموقع وسيتم فهرسته أيضًا (بما في ذلك ، ربما ، كلمات المرور المحددة فيه).

يمكن العثور على هذه المعلومات من خلال معرفة كلمات رئيسية قوية ، وفريدة من نوعها في كثير من الأحيان ، تساعد في فصل "الصفحات المعرضة للخطر" عن الصفحات التي لا تحتوي على ثغرات أمنية.

توجد قاعدة بيانات ضخمة من الاستعلامات الخاصة باستخدام الكلمات الرئيسية (تسمى dorks) على موقع استغلال db.com وتُعرف باسم قاعدة بيانات Google Hack.

لماذا جوجل؟

يتم استهداف Google بشكل أساسي لسببين:

- الصيغة الأكثر مرونة للكلمات الرئيسية (كما هو موضح في الجدول 1) والأحرف الخاصة (كما هو موضح في الجدول 2) ؛

- لا يزال فهرس google أكثر اكتمالاً من فهرس محركات البحث الأخرى ؛

الجدول 1 - الكلمات الرئيسية الرئيسية في google

| الكلمة الرئيسية |

المعنى |

مثال |

| موقع |

ابحث فقط في الموقع المحدد. يأخذ في الاعتبار عنوان url فقط |

site: somesite.ru - سيتم العثور على جميع الصفحات الخاصة بالمجال والمجالات الفرعية المحددة |

| inurl |

البحث عن طريق الكلمات الموجودة في uri. على عكس cl. الكلمات "موقع" ، للبحث عن التطابقات بعد اسم الموقع |

inurl: أخبار - ابحث عن جميع الصفحات التي توجد بها الكلمة المعطاة في uri |

| في النص |

ابحث في نص الصفحة |

intext: "المقابس" - مماثلة تمامًا لطلب البحث المعتاد "المقابس" |

| intitle |

ابحث في عنوان الصفحة. نص محاط بين العلامات |

مدخل

مدخل